이 섹션의 다중 페이지 출력 화면임. 여기를 클릭하여 프린트.

Launch

- 1: Tutorial: W&B Launch basics

- 2: Launch terms and concepts

- 3: Set up Launch

- 3.1: Configure launch queue

- 3.2: Set up launch agent

- 3.3: Tutorial: Set up W&B Launch on Kubernetes

- 3.4: Tutorial: Set up W&B Launch on SageMaker

- 3.5: Tutorial: Set up W&B Launch on Vertex AI

- 3.6: Tutorial: Set up W&B Launch with Docker

- 4: Create and deploy jobs

- 4.1: Add job to queue

- 4.2: Create a launch job

- 4.3: Manage job inputs

- 4.4: Monitor launch queue

- 4.5: View launch jobs

- 5: Create sweeps with W&B Launch

- 6: Launch FAQ

- 6.1: Are there best practices for using Launch effectively?

- 6.2: Can I specify a Dockerfile and let W&B build a Docker image for me?

- 6.3: Can Launch automatically provision (and spin down) compute resources for me in the target environment?

- 6.4: Can you specify secrets for jobs/automations? For instance, an API key which you do not wish to be directly visible to users?

- 6.5: Does Launch support parallelization? How can I limit the resources consumed by a job?

- 6.6: How can admins restrict which users have modify access?

- 6.7: How do I control who can push to a queue?

- 6.8: How do I fix a "permission denied" error in Launch?

- 6.9: How do I make W&B Launch work with Tensorflow on GPU?

- 6.10: How does W&B Launch build images?

- 6.11: I do not like clicking- can I use Launch without going through the UI?

- 6.12: I do not want W&B to build a container for me, can I still use Launch?

- 6.13: Is `wandb launch -d` or `wandb job create image` uploading a whole docker artifact and not pulling from a registry?

- 6.14: What permissions does the agent require in Kubernetes?

- 6.15: What requirements does the accelerator base image have?

- 6.16: When multiple jobs in a Docker queue download the same artifact, is any caching used, or is it re-downloaded every run?

- 7: Launch integration guides

1 - Tutorial: W&B Launch basics

Launch 란 무엇인가요?

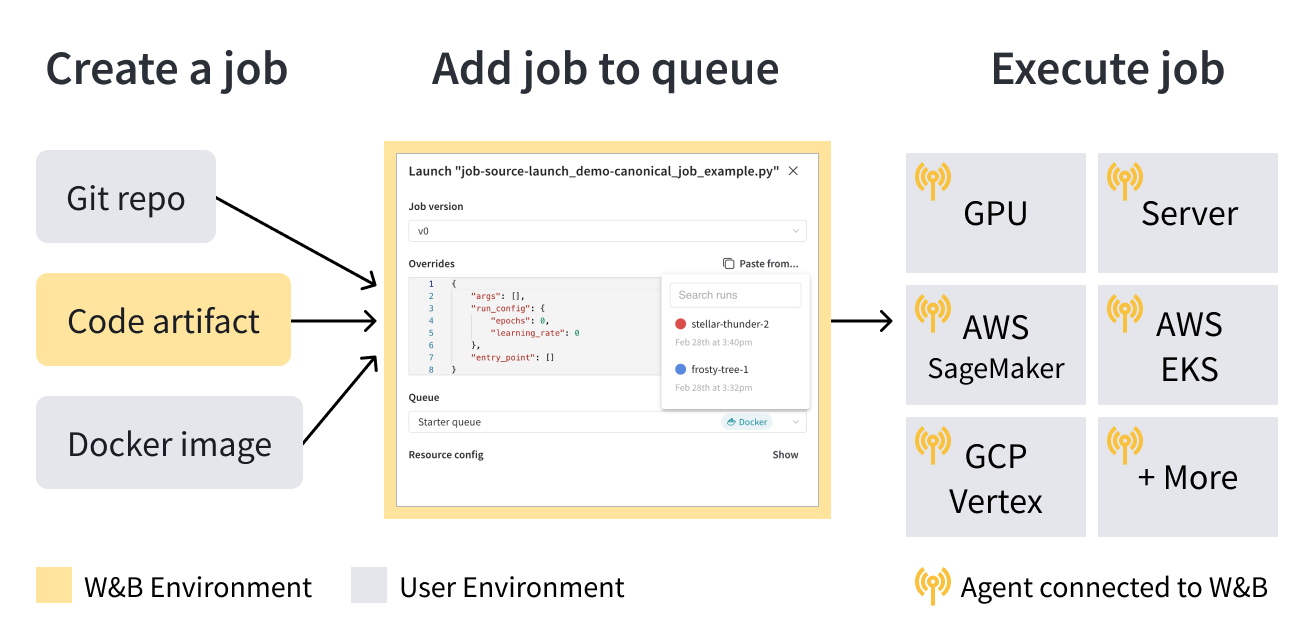

W&B Launch를 사용하면 데스크톱에서 Amazon SageMaker, Kubernetes 등과 같은 컴퓨팅 리소스로 트레이닝 runs을 쉽게 확장할 수 있습니다. W&B Launch가 구성되면 몇 번의 클릭과 코맨드만으로 트레이닝 스크립트, 모델 평가 스위트, 프로덕션 추론을 위한 모델 준비 등을 빠르게 실행할 수 있습니다.

작동 방식

Launch는 launch jobs, queues, agents의 세 가지 기본 구성 요소로 구성됩니다.

launch job은 머신러닝 워크플로우에서 작업을 구성하고 실행하기 위한 청사진입니다. launch job이 있으면 launch queue에 추가할 수 있습니다. launch queue는 Amazon SageMaker 또는 Kubernetes 클러스터와 같은 특정 컴퓨팅 대상 리소스에 작업을 구성하고 제출할 수 있는 선입선출 (FIFO) queue입니다.

작업이 queue에 추가되면 launch agents가 해당 queue를 폴링하고 queue가 대상으로 하는 시스템에서 작업을 실행합니다.

유스 케이스에 따라 귀하 (또는 팀의 누군가)는 선택한 컴퓨팅 리소스 대상 (예: Amazon SageMaker)에 따라 launch queue를 구성하고 인프라에 launch agent를 배포합니다.

launch jobs, queue 작동 방식, launch agents 및 W&B Launch 작동 방식에 대한 추가 정보는 용어 및 개념 페이지를 참조하십시오.

시작 방법

유스 케이스에 따라 다음 리소스를 탐색하여 W&B Launch를 시작하십시오.

- W&B Launch를 처음 사용하는 경우 워크쓰루 가이드를 살펴보는 것이 좋습니다.

- W&B Launch 설정 방법을 알아봅니다.

- launch job 만들기

- W&B Launch public jobs GitHub repository에서 Triton에 배포, LLM 평가 등과 같은 일반적인 작업 템플릿을 확인하십시오.

- 이 리포지토리에서 생성된 launch jobs는 이 public

wandb/jobsproject W&B project에서 볼 수 있습니다.

- 이 리포지토리에서 생성된 launch jobs는 이 public

워크쓰루

이 페이지에서는 W&B Launch 워크플로우의 기본 사항을 살펴봅니다.

필수 조건

시작하기 전에 다음 필수 조건을 충족했는지 확인하십시오.

- https://wandb.ai/site에서 계정을 등록한 다음 W&B 계정에 로그인합니다.

- 이 워크쓰루에는 작동하는 Docker CLI 및 엔진이 있는 시스템에 대한 터미널 엑세스가 필요합니다. 자세한 내용은 Docker 설치 가이드를 참조하십시오.

- W&B Python SDK 버전

0.17.1이상을 설치합니다.

pip install wandb>=0.17.1

- 터미널 내에서

wandb login을 실행하거나WANDB_API_KEY환경 변수를 설정하여 W&B로 인증합니다.

터미널 내에서 다음을 실행합니다.

```bash

wandb login

```

```bash

WANDB_API_KEY=<your-api-key>

```

`<your-api-key>`를 W&B API 키로 바꿉니다.

launch job 만들기

다음 세 가지 방법 중 하나로 launch job을 만듭니다. Docker 이미지, git 리포지토리 또는 로컬 소스 코드를 사용합니다.

W&B에 메시지를 기록하는 미리 만들어진 컨테이너를 실행하려면 터미널을 열고 다음 코맨드를 실행합니다.

wandb launch --docker-image wandb/job_hello_world:main --project launch-quickstart

앞의 코맨드는 컨테이너 이미지 wandb/job_hello_world:main을 다운로드하여 실행합니다.

Launch는 wandb로 기록된 모든 것을 launch-quickstart project에 보고하도록 컨테이너를 구성합니다. 컨테이너는 W&B에 메시지를 기록하고 W&B에서 새로 생성된 run에 대한 링크를 표시합니다. 링크를 클릭하여 W&B UI에서 run을 봅니다.

W&B Launch jobs 리포지토리의 소스 코드에서 동일한 hello-world job을 실행하려면 다음 코맨드를 실행합니다.

wandb launch --uri https://github.com/wandb/launch-jobs.git \\

--job-name hello-world-git --project launch-quickstart \\

--build-context jobs/hello_world --dockerfile Dockerfile.wandb \\

--entry-point "python job.py"

이 코맨드는 다음을 수행합니다.

- W&B Launch jobs 리포지토리를 임시 디렉토리에 복제합니다.

- hello project에 hello-world-git이라는 job을 만듭니다. 이 job은 코드를 실행하는 데 사용된 정확한 소스 코드와 설정을 추적합니다.

jobs/hello_world디렉토리와Dockerfile.wandb에서 컨테이너 이미지를 빌드합니다.- 컨테이너를 시작하고

job.pypython 스크립트를 실행합니다.

콘솔 출력은 이미지 빌드 및 실행을 보여줍니다. 컨테이너의 출력은 이전 예제와 거의 동일해야 합니다.

git 리포지토리에 버전 관리되지 않은 코드는 --uri 인수에 대한 로컬 디렉토리 경로를 지정하여 실행할 수 있습니다.

빈 디렉토리를 만들고 다음 내용으로 train.py라는 Python 스크립트를 추가합니다.

import wandb

with wandb.init() as run:

run.log({"hello": "world"})

다음 내용으로 requirements.txt 파일을 추가합니다.

wandb>=0.17.1

디렉토리 내에서 다음 코맨드를 실행합니다.

wandb launch --uri . --job-name hello-world-code --project launch-quickstart --entry-point "python train.py"

이 코맨드는 다음을 수행합니다.

- 현재 디렉토리의 내용을 Code Artifact로 W&B에 기록합니다.

- launch-quickstart project에 hello-world-code라는 job을 만듭니다.

train.py와requirements.txt를 기본 이미지에 복사하고 요구 사항을pip install하여 컨테이너 이미지를 빌드합니다.- 컨테이너를 시작하고

python train.py를 실행합니다.

queue 만들기

Launch는 팀이 공유 컴퓨팅을 중심으로 워크플로우를 구축할 수 있도록 설계되었습니다. 지금까지의 예에서 wandb launch 코맨드는 로컬 시스템에서 컨테이너를 동기적으로 실행했습니다. Launch queues와 agents는 공유 리소스에서 비동기적으로 작업을 실행하고 우선 순위 지정 및 하이퍼파라미터 최적화와 같은 고급 기능을 활성화합니다. 기본 queue를 만들려면 다음 단계를 따르십시오.

- wandb.ai/launch로 이동하여 queue 만들기 버튼을 클릭합니다.

- queue와 연결할 Entity를 선택합니다.

- Queue 이름을 입력합니다.

- 리소스로 Docker를 선택합니다.

- 지금은 구성을 비워 둡니다.

- queue 만들기 :rocket:를 클릭합니다.

버튼을 클릭하면 브라우저가 queue 보기의 Agents 탭으로 리디렉션됩니다. agent가 폴링을 시작할 때까지 queue는 활성 상태 아님 상태로 유지됩니다.

고급 queue 구성 옵션은 고급 queue 설정 페이지를 참조하십시오.

agent를 queue에 연결

queue에 폴링 agent가 없으면 queue 보기는 화면 상단에 빨간색 배너로 agent 추가 버튼을 표시합니다. 버튼을 클릭하여 agent를 실행하는 코맨드를 복사하여 봅니다. 코맨드는 다음과 같아야 합니다.

wandb launch-agent --queue <queue-name> --entity <entity-name>

터미널에서 코맨드를 실행하여 agent를 시작합니다. agent는 실행할 작업을 위해 지정된 queue를 폴링합니다. 수신되면 agent는 wandb launch 코맨드가 로컬에서 실행된 것처럼 job에 대한 컨테이너 이미지를 다운로드하거나 빌드한 다음 실행합니다.

Launch 페이지로 다시 이동하여 queue가 이제 활성으로 표시되는지 확인합니다.

queue에 job 제출

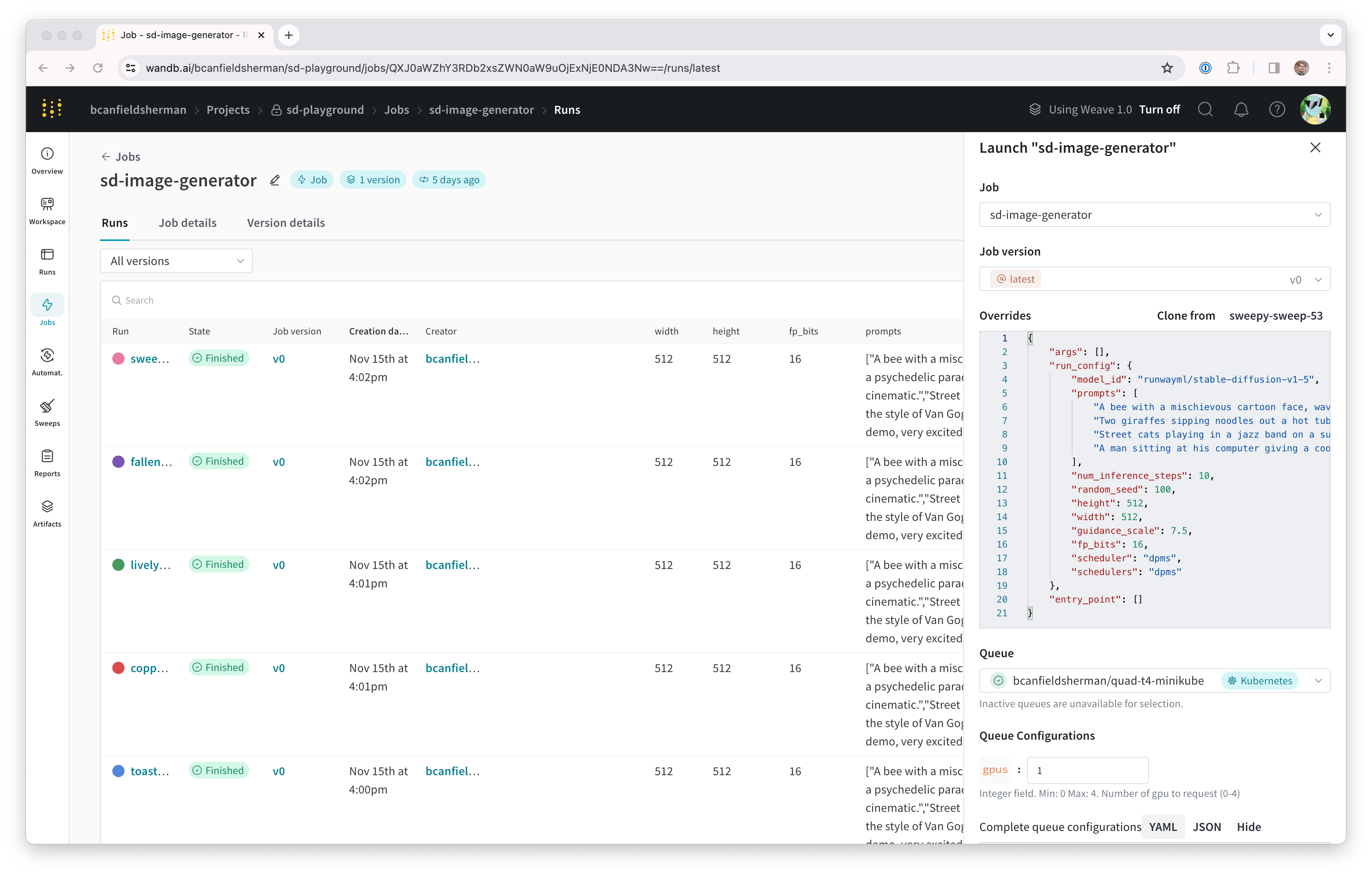

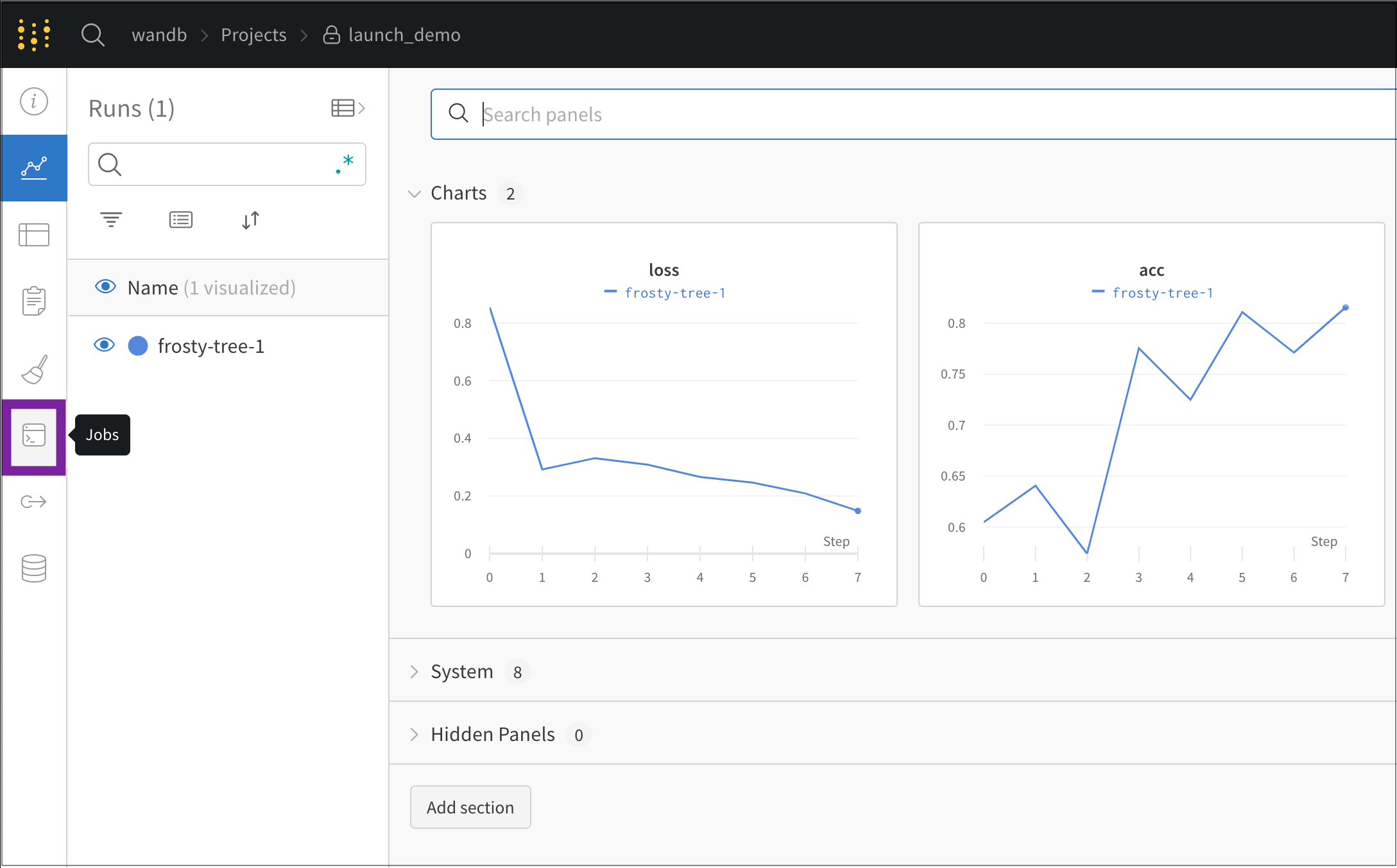

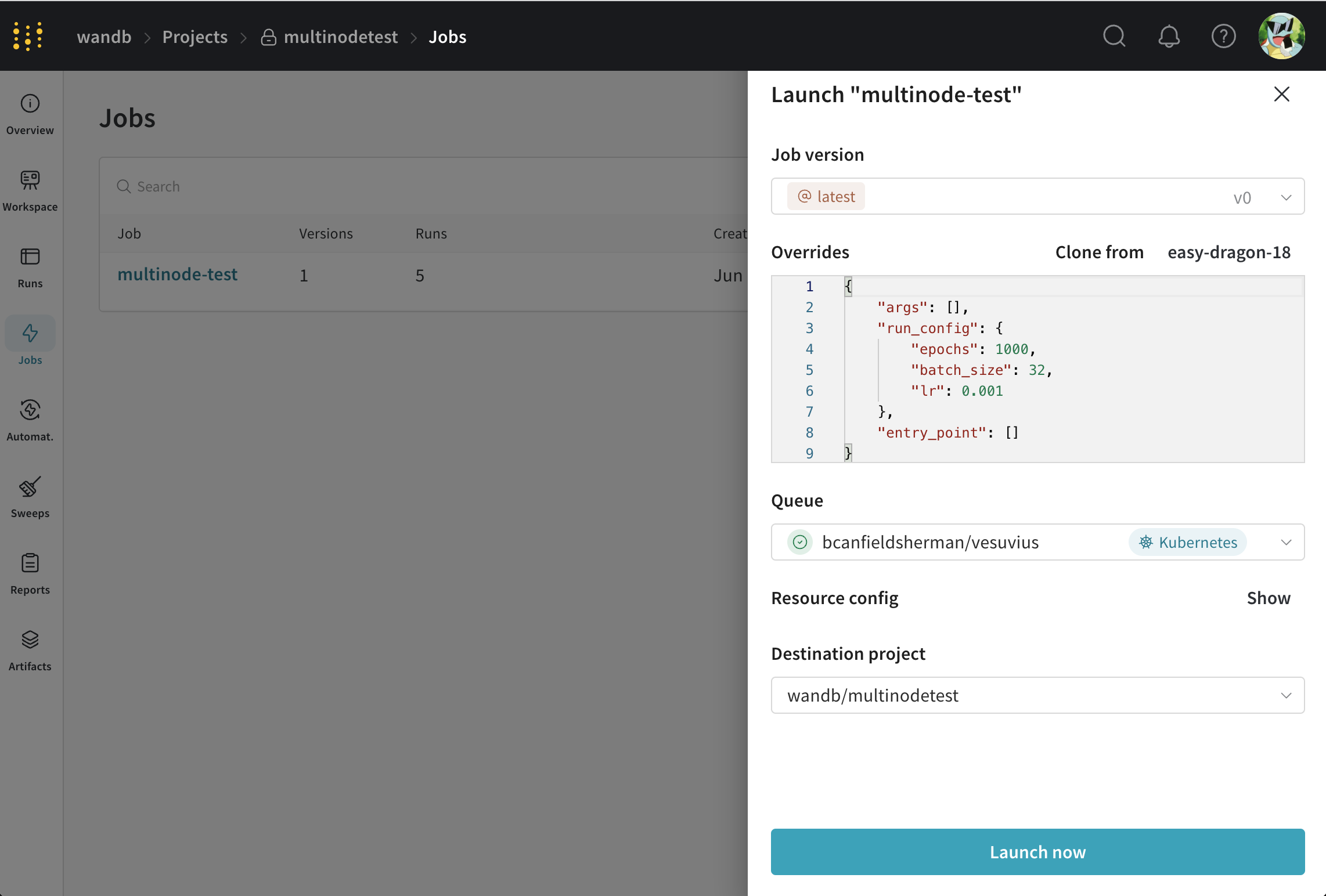

W&B 계정에서 새 launch-quickstart project로 이동하여 화면 왼쪽의 탐색에서 jobs 탭을 엽니다.

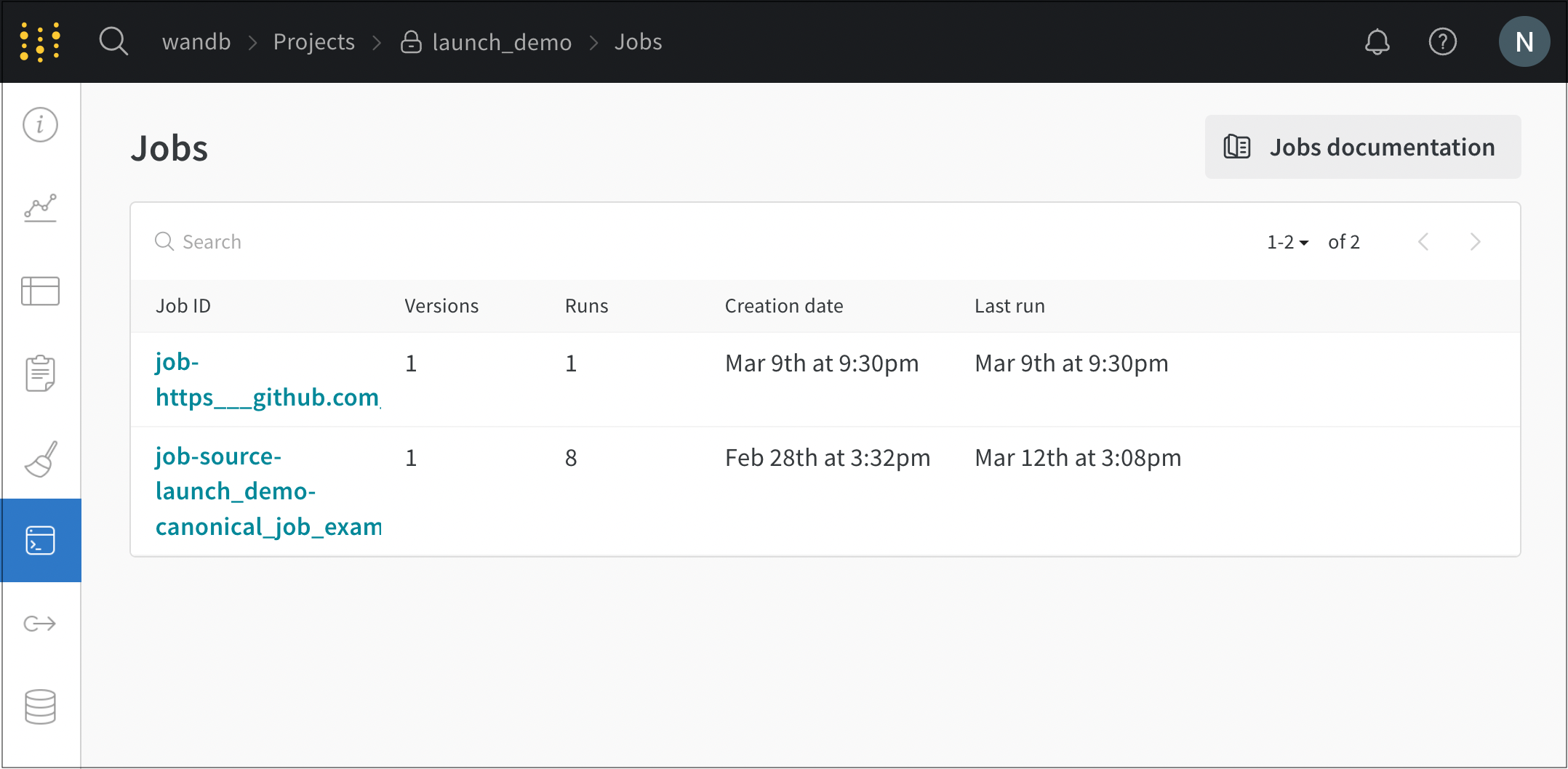

Jobs 페이지에는 이전에 실행된 runs에서 생성된 W&B Jobs 목록이 표시됩니다. launch job을 클릭하여 소스 코드, 종속성 및 job에서 생성된 runs을 봅니다. 이 워크쓰루를 완료하면 목록에 세 개의 jobs이 있어야 합니다.

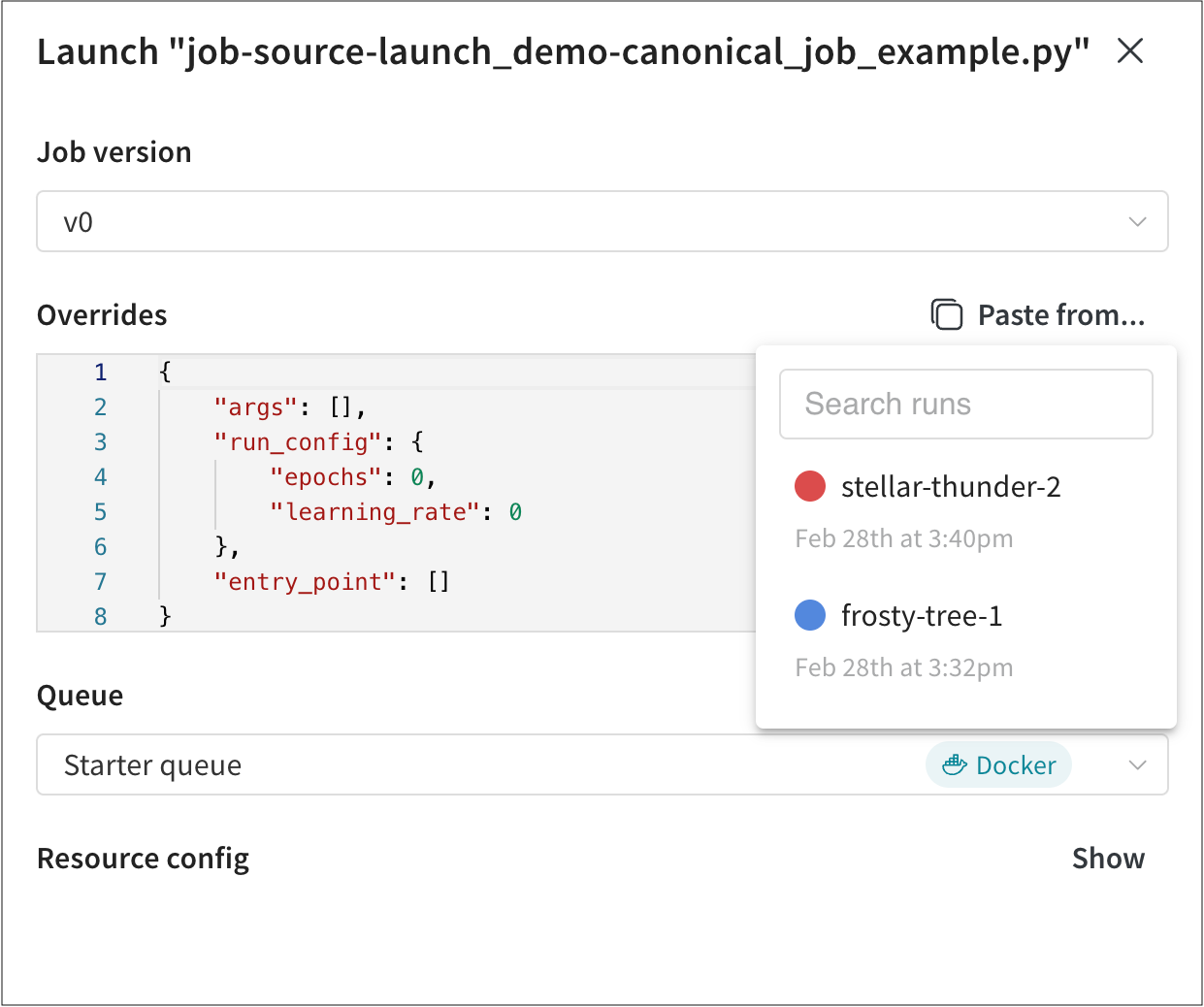

새 jobs 중 하나를 선택하고 다음 지침에 따라 queue에 제출합니다.

- Launch 버튼을 클릭하여 job을 queue에 제출합니다. Launch drawer가 나타납니다.

- 이전에 만든 Queue를 선택하고 Launch를 클릭합니다.

이렇게 하면 job이 queue에 제출됩니다. 이 queue를 폴링하는 agent는 job을 선택하여 실행합니다. job의 진행 상황은 W&B UI에서 모니터링하거나 터미널에서 agent의 출력을 검사하여 모니터링할 수 있습니다.

wandb launch 코맨드는 --queue 인수를 지정하여 jobs을 queue로 직접 푸시할 수 있습니다. 예를 들어 hello-world 컨테이너 job을 queue에 제출하려면 다음 코맨드를 실행합니다.

wandb launch --docker-image wandb/job_hello_world:main --project launch-quickstart --queue <queue-name>

2 - Launch terms and concepts

W&B Launch를 사용하면 jobs를 queues에 대기열에 추가하여 runs를 생성할 수 있습니다. Jobs는 W&B로 계측된 Python 스크립트입니다. Queues는 target resource에서 실행할 jobs 목록을 보관합니다. Agents는 queues에서 jobs를 가져와 target resource에서 jobs를 실행합니다. W&B는 W&B가 runs를 추적하는 방식과 유사하게 Launch jobs를 추적합니다.

Launch job

Launch job은 완료할 작업을 나타내는 특정 유형의 W&B Artifact입니다. 예를 들어 일반적인 Launch jobs에는 model 트레이닝 또는 model 평가 트리거가 포함됩니다. Job 정의에는 다음이 포함됩니다.

- 하나 이상의 실행 가능한 진입점을 포함하여 Python 코드 및 기타 파일 자산.

- 입력 (config parameter) 및 출력 (metrics 로깅)에 대한 정보.

- 환경에 대한 정보. (예:

requirements.txt, 기본Dockerfile).

Job 정의에는 세 가지 주요 종류가 있습니다.

| Job 유형 | 정의 | 이 Job 유형을 실행하는 방법 |

|---|---|---|

| Artifact 기반 (또는 코드 기반) jobs | 코드 및 기타 자산은 W&B artifact로 저장됩니다. | Artifact 기반 jobs를 실행하려면 Launch agent가 builder로 구성되어야 합니다. |

| Git 기반 jobs | 코드 및 기타 자산은 Git 저장소의 특정 커밋, branch 또는 tag에서 복제됩니다. | Git 기반 jobs를 실행하려면 Launch agent가 builder 및 Git 저장소 자격 증명으로 구성되어야 합니다. |

| Image 기반 jobs | 코드 및 기타 자산은 Docker 이미지에 포함됩니다. | Image 기반 jobs를 실행하려면 Launch agent가 이미지 저장소 자격 증명으로 구성되어야 할 수 있습니다. |

wandb.init를 호출해야 합니다. 이렇게 하면 W&B workspace에서 추적 목적으로 run이 생성됩니다.프로젝트 workspace의 Jobs 탭 아래의 W&B App에서 생성한 jobs를 찾습니다. 여기에서 jobs를 구성하고 launch queue로 보내 다양한 target resource에서 실행할 수 있습니다.

Launch queue

Launch queues는 특정 target resource에서 실행할 jobs의 정렬된 목록입니다. Launch queues는 선입선출 (FIFO) 방식입니다. 가질 수 있는 queues 수에는 실제적인 제한이 없지만 target resource당 하나의 queue를 사용하는 것이 좋습니다. Jobs는 W&B App UI, W&B CLI 또는 Python SDK를 사용하여 대기열에 추가할 수 있습니다. 그런 다음 하나 이상의 Launch agents를 구성하여 queue에서 항목을 가져와 queue의 target resource에서 실행할 수 있습니다.

Target resources

Launch queue가 jobs를 실행하도록 구성된 컴퓨팅 환경을 target resource라고 합니다.

W&B Launch는 다음 target resources를 지원합니다.

각 target resource는 resource configurations라는 서로 다른 configuration parameter 집합을 허용합니다. Resource configurations는 각 Launch queue에서 정의한 기본값을 사용하지만 각 job에서 독립적으로 재정의할 수 있습니다. 자세한 내용은 각 target resource에 대한 설명서를 참조하십시오.

Launch agent

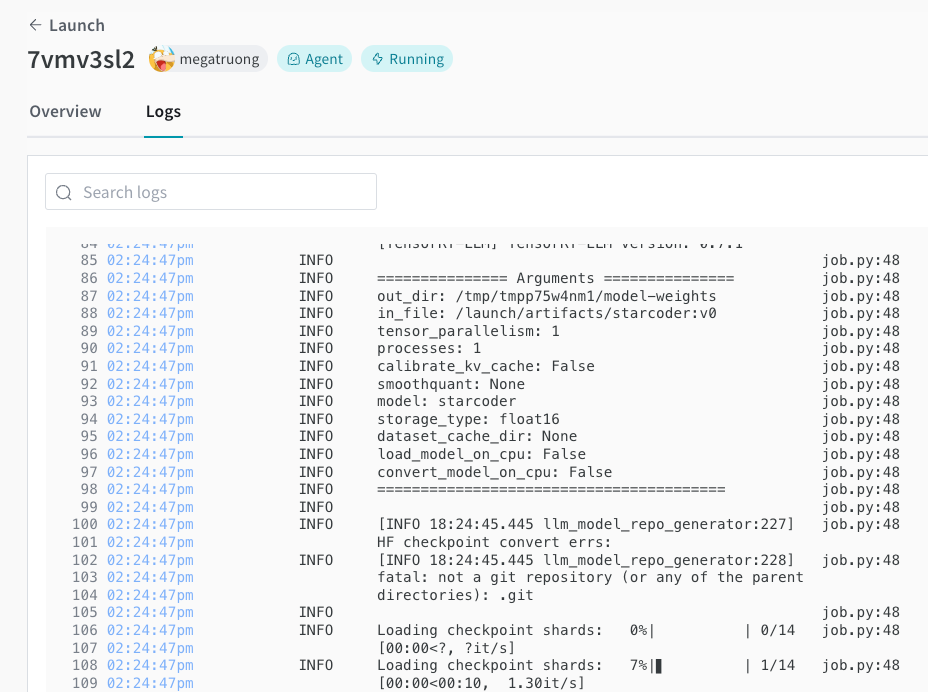

Launch agents는 실행할 jobs에 대해 Launch queues를 주기적으로 확인하는 가벼운 영구 프로그램입니다. Launch agent가 job을 수신하면 먼저 job 정의에서 이미지를 빌드하거나 가져온 다음 target resource에서 실행합니다.

하나의 agent가 여러 queues를 폴링할 수 있지만 agent는 폴링하는 각 queue에 대해 모든 지원 target resources를 지원하도록 적절하게 구성되어야 합니다.

Launch agent environment

Agent 환경은 Launch agent가 실행 중인 jobs를 폴링하는 환경입니다.

3 - Set up Launch

이 페이지는 W&B Launch 설정에 필요한 개략적인 단계를 설명합니다.

- 대기열 설정: 대기열은 FIFO이며 대기열 설정을 갖습니다. 대기열의 설정은 대상 리소스에서 작업이 실행되는 위치와 방법을 제어합니다.

- 에이전트 설정: 에이전트는 사용자 시스템/인프라에서 실행되며 Launch 작업을 위해 하나 이상의 대기열을 폴링합니다. 작업이 풀되면 에이전트는 이미지가 빌드되어 사용 가능한지 확인합니다. 그런 다음 에이전트는 작업을 대상 리소스에 제출합니다.

대기열 설정

Launch 대기열은 특정 대상 리소스를 가리키도록 구성해야 하며, 해당 리소스에 특정한 추가 구성도 함께 설정해야 합니다. 예를 들어 Kubernetes 클러스터를 가리키는 Launch 대기열은 환경 변수를 포함하거나 Launch 대기열 구성에 사용자 정의 네임스페이스를 설정할 수 있습니다. 대기열을 생성할 때 사용하려는 대상 리소스와 해당 리소스에 사용할 구성을 모두 지정합니다.

에이전트가 대기열에서 작업을 받으면 대기열 구성도 함께 받습니다. 에이전트가 작업을 대상 리소스에 제출할 때 작업 자체의 재정의와 함께 대기열 구성을 포함합니다. 예를 들어 작업 구성을 사용하여 해당 작업 인스턴스에 대해서만 Amazon SageMaker 인스턴스 유형을 지정할 수 있습니다. 이 경우 대기열 구성 템플릿이 최종 사용자 인터페이스로 사용되는 것이 일반적입니다.

대기열 생성

- wandb.ai/launch에서 Launch App으로 이동합니다.

- 화면 오른쪽 상단의 대기열 생성 버튼을 클릭합니다.

- Entity 드롭다운 메뉴에서 대기열이 속할 Entity를 선택합니다.

- 대기열 필드에 대기열 이름을 입력합니다.

- 리소스 드롭다운에서 이 대기열에 추가할 작업에 사용할 컴퓨팅 리소스를 선택합니다.

- 이 대기열에 대해 우선 순위 지정을 허용할지 여부를 선택합니다. 우선 순위 지정이 활성화되면 팀의 사용자가 작업을 대기열에 추가할 때 Launch 작업의 우선 순위를 정의할 수 있습니다. 우선 순위가 높은 작업은 우선 순위가 낮은 작업보다 먼저 실행됩니다.

- 구성 필드에 JSON 또는 YAML 형식으로 리소스 구성을 제공합니다. 구성 문서의 구조와 의미는 대기열이 가리키는 리소스 유형에 따라 달라집니다. 자세한 내용은 대상 리소스에 대한 전용 설정 페이지를 참조하십시오.

Launch 에이전트 설정

Launch 에이전트는 하나 이상의 Launch 대기열에서 작업을 폴링하는 장기 실행 프로세스입니다. Launch 에이전트는 선입선출(FIFO) 순서 또는 대기열에서 가져오는 우선 순위에 따라 작업을 디큐합니다. 에이전트가 대기열에서 작업을 디큐하면 해당 작업에 대한 이미지를 선택적으로 빌드합니다. 그런 다음 에이전트는 대기열 구성에 지정된 구성 옵션과 함께 작업을 대상 리소스에 제출합니다.

W&B는 특정 사용자의 API 키 대신 서비스 계정의 API 키로 에이전트를 시작하는 것이 좋습니다. 서비스 계정의 API 키를 사용하면 다음과 같은 두 가지 이점이 있습니다.

- 에이전트는 개별 사용자에 의존하지 않습니다.

- Launch를 통해 생성된 run과 연결된 작성자는 에이전트와 연결된 사용자가 아닌 Launch 작업을 제출한 사용자로 Launch에서 간주합니다.

에이전트 구성

launch-config.yaml이라는 YAML 파일로 Launch 에이전트를 구성합니다. 기본적으로 W&B는 ~/.config/wandb/launch-config.yaml에서 구성 파일을 확인합니다. Launch 에이전트를 활성화할 때 다른 디렉토리를 선택적으로 지정할 수 있습니다.

Launch 에이전트의 구성 파일 내용은 Launch 에이전트의 환경, Launch 대기열의 대상 리소스, Docker 빌더 요구 사항, 클라우드 레지스트리 요구 사항 등에 따라 달라집니다.

유스 케이스와 관계없이 Launch 에이전트에 대한 핵심 구성 가능 옵션은 다음과 같습니다.

max_jobs: 에이전트가 병렬로 실행할 수 있는 최대 작업 수entity: 대기열이 속한 Entityqueues: 에이전트가 감시할 하나 이상의 대기열 이름

wandb launch-agent 명령을 참조하십시오.다음 YAML 코드 조각은 핵심 Launch 에이전트 구성 키를 지정하는 방법을 보여줍니다.

# 수행할 동시 run의 최대 수입니다. -1 = 제한 없음

max_jobs: -1

entity: <entity-name>

# 폴링할 대기열 목록입니다.

queues:

- <queue-name>

컨테이너 빌더 구성

Launch 에이전트는 이미지를 빌드하도록 구성할 수 있습니다. git 리포지토리 또는 코드 Artifacts에서 생성된 Launch 작업을 사용하려면 컨테이너 빌더를 사용하도록 에이전트를 구성해야 합니다. Launch 작업 생성 방법에 대한 자세한 내용은 Launch 작업 생성을 참조하십시오.

W&B Launch는 세 가지 빌더 옵션을 지원합니다.

- Docker: Docker 빌더는 로컬 Docker 데몬을 사용하여 이미지를 빌드합니다.

- Kaniko: Kaniko는 Docker 데몬을 사용할 수 없는 환경에서 이미지 빌드를 가능하게 하는 Google 프로젝트입니다.

- Noop: 에이전트는 작업을 빌드하려고 시도하지 않고 미리 빌드된 이미지만 가져옵니다.

에이전트가 Docker 데몬을 사용할 수 없는 환경(예: Kubernetes 클러스터)에서 폴링하는 경우 Kaniko 빌더를 사용하십시오.

Kaniko 빌더에 대한 자세한 내용은 Kubernetes 설정을 참조하십시오.

이미지 빌더를 지정하려면 에이전트 구성에 빌더 키를 포함하십시오. 예를 들어 다음 코드 조각은 Docker 또는 Kaniko를 사용하도록 지정하는 Launch 구성(launch-config.yaml)의 일부를 보여줍니다.

builder:

type: docker | kaniko | noop

컨테이너 레지스트리 구성

경우에 따라 Launch 에이전트를 클라우드 레지스트리에 연결할 수 있습니다. Launch 에이전트를 클라우드 레지스트리에 연결하려는 일반적인 시나리오는 다음과 같습니다.

- 강력한 워크스테이션 또는 클러스터와 같이 빌드한 환경 이외의 환경에서 작업을 실행하려는 경우.

- 에이전트를 사용하여 이미지를 빌드하고 이러한 이미지를 Amazon SageMaker 또는 VertexAI에서 실행하려는 경우.

- Launch 에이전트가 이미지 리포지토리에서 가져오기 위한 자격 증명을 제공하도록 하려는 경우.

에이전트가 컨테이너 레지스트리와 상호 작용하도록 구성하는 방법에 대한 자세한 내용은 고급 에이전트 설정 페이지를 참조하십시오.

Launch 에이전트 활성화

launch-agent W&B CLI 명령으로 Launch 에이전트를 활성화합니다.

wandb launch-agent -q <queue-1> -q <queue-2> --max-jobs 5

일부 유스 케이스에서는 Kubernetes 클러스터 내에서 Launch 에이전트가 대기열을 폴링하도록 할 수 있습니다. 자세한 내용은 고급 대기열 설정 페이지를 참조하십시오.

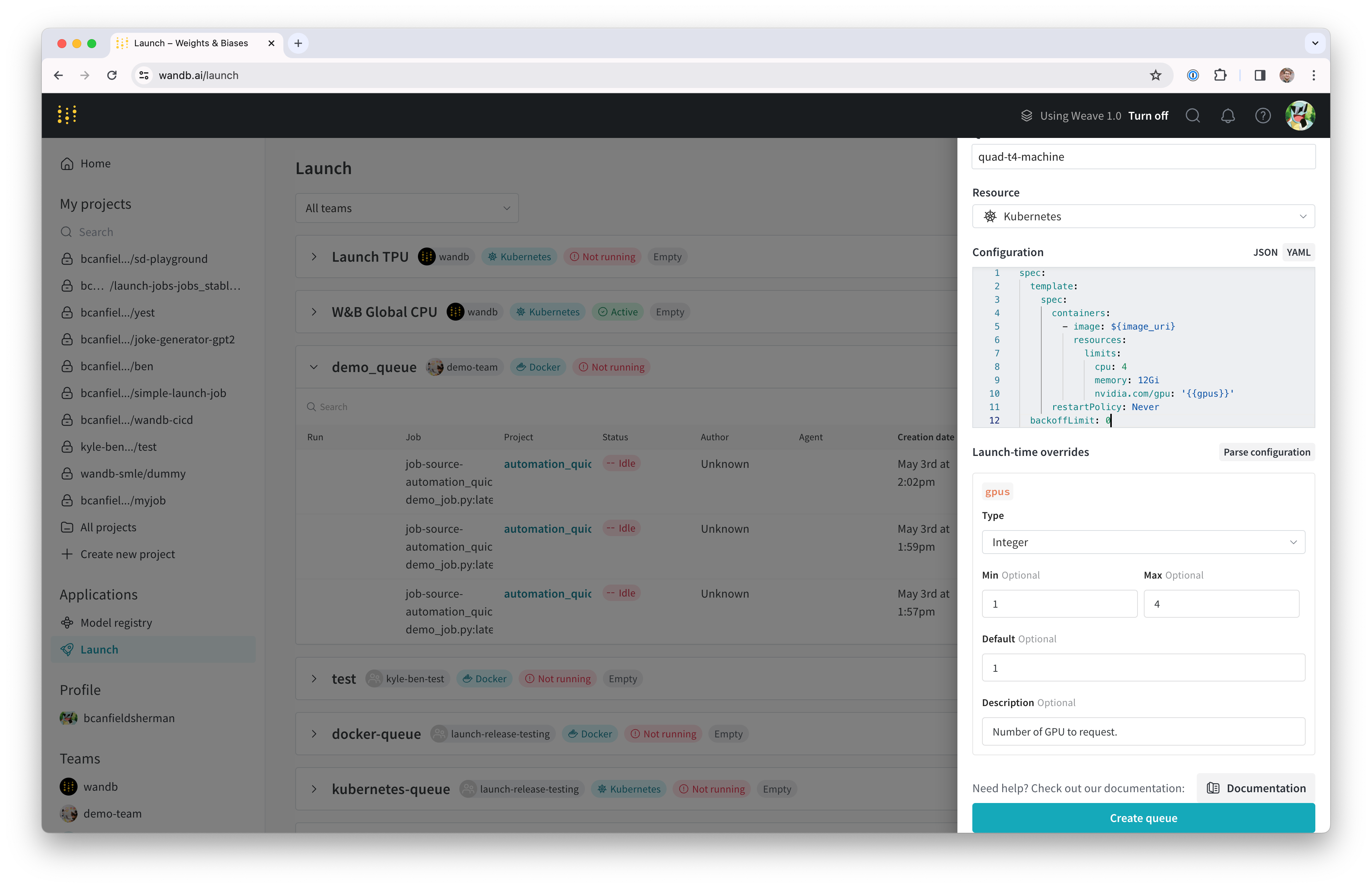

3.1 - Configure launch queue

다음 페이지에서는 Launch Queue 옵션을 구성하는 방법을 설명합니다.

Queue Config 템플릿 설정

Queue Config 템플릿으로 컴퓨팅 소비에 대한 안전 장치를 관리하세요. 메모리 소비, GPU, 런타임 지속 시간과 같은 필드에 대한 기본값, 최소값 및 최대값을 설정합니다.

Config 템플릿으로 Queue를 구성한 후에는 팀 구성원이 지정한 범위 내에서만 정의한 필드를 변경할 수 있습니다.

Queue 템플릿 구성

기존 Queue에서 Queue 템플릿을 구성하거나 새 Queue를 만들 수 있습니다.

- https://wandb.ai/launch의 Launch App으로 이동합니다.

- 템플릿을 추가할 Queue 이름 옆에 있는 Queue 보기를 선택합니다.

- Config 탭을 선택합니다. 그러면 Queue 생성 시기, Queue Config, 기존 Launch 시 재정의와 같은 Queue에 대한 정보가 표시됩니다.

- Queue Config 섹션으로 이동합니다.

- 템플릿을 만들 Config 키-값을 식별합니다.

- Config의 값을 템플릿 필드로 바꿉니다. 템플릿 필드는

{{variable-name}}형식을 취합니다. - 구성 파싱 버튼을 클릭합니다. 구성을 파싱하면 W&B에서 생성한 각 템플릿에 대해 Queue Config 아래에 타일을 자동으로 만듭니다.

- 생성된 각 타일에 대해 먼저 Queue Config에서 허용할 수 있는 데이터 유형(문자열, 정수 또는 부동 소수점)을 지정해야 합니다. 이렇게 하려면 유형 드롭다운 메뉴에서 데이터 유형을 선택합니다.

- 데이터 유형에 따라 각 타일에 나타나는 필드를 완성합니다.

- Config 저장을 클릭합니다.

예를 들어 팀에서 사용할 수 있는 AWS 인스턴스를 제한하는 템플릿을 만들려고 한다고 가정합니다. 템플릿 필드를 추가하기 전에 Queue Config는 다음과 유사하게 보일 수 있습니다.

RoleArn: arn:aws:iam:region:account-id:resource-type/resource-id

ResourceConfig:

InstanceType: ml.m4.xlarge

InstanceCount: 1

VolumeSizeInGB: 2

OutputDataConfig:

S3OutputPath: s3://bucketname

StoppingCondition:

MaxRuntimeInSeconds: 3600

InstanceType에 대한 템플릿 필드를 추가하면 Config는 다음과 같이 표시됩니다.

RoleArn: arn:aws:iam:region:account-id:resource-type/resource-id

ResourceConfig:

InstanceType: "{{aws_instance}}"

InstanceCount: 1

VolumeSizeInGB: 2

OutputDataConfig:

S3OutputPath: s3://bucketname

StoppingCondition:

MaxRuntimeInSeconds: 3600

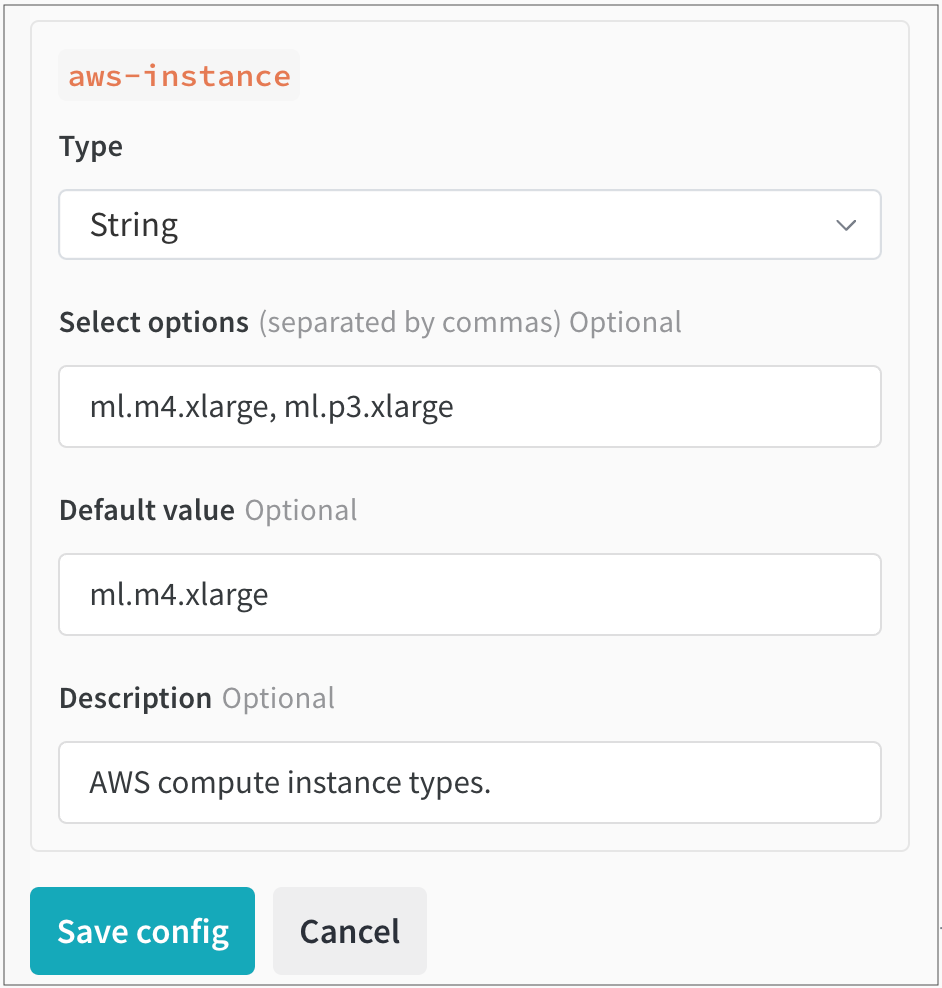

다음으로 구성 파싱을 클릭합니다. aws-instance라는 새 타일이 Queue Config 아래에 나타납니다.

거기에서 유형 드롭다운에서 문자열을 데이터 유형으로 선택합니다. 그러면 사용자가 선택할 수 있는 값을 지정할 수 있는 필드가 채워집니다. 예를 들어 다음 이미지에서 팀의 관리자는 사용자가 선택할 수 있는 두 가지 다른 AWS 인스턴스 유형(ml.m4.xlarge 및 ml.p3.xlarge)을 구성했습니다.

Launch 작업을 동적으로 구성

Queue Config는 에이전트가 Queue에서 작업을 뺄 때 평가되는 매크로를 사용하여 동적으로 구성할 수 있습니다. 다음 매크로를 설정할 수 있습니다.

| 매크로 | 설명 |

|---|---|

${project_name} |

Run이 시작되는 프로젝트의 이름입니다. |

${entity_name} |

Run이 시작되는 프로젝트의 소유자입니다. |

${run_id} |

시작되는 Run의 ID입니다. |

${run_name} |

시작되는 Run의 이름입니다. |

${image_uri} |

이 Run에 대한 컨테이너 이미지의 URI입니다. |

${MY_ENV_VAR})는 에이전트 환경의 환경 변수로 대체됩니다.Launch 에이전트를 사용하여 가속기(GPU)에서 실행되는 이미지를 빌드합니다.

Launch를 사용하여 가속기 환경에서 실행되는 이미지를 빌드하는 경우 가속기 기본 이미지를 지정해야 할 수 있습니다.

이 가속기 기본 이미지는 다음 요구 사항을 충족해야 합니다.

- Debian 호환성(Launch Dockerfile은 apt-get을 사용하여 Python을 가져옴)

- 호환 가능한 CPU 및 GPU 하드웨어 명령어 세트(CUDA 버전이 사용하려는 GPU에서 지원되는지 확인)

- 제공하는 가속기 버전과 ML 알고리즘에 설치된 패키지 간의 호환성

- 하드웨어와의 호환성을 설정하기 위해 추가 단계가 필요한 설치된 패키지

TensorFlow와 함께 GPU를 사용하는 방법

TensorFlow가 GPU를 제대로 활용하는지 확인합니다. 이를 위해 Queue 리소스 구성에서 builder.accelerator.base_image 키에 대한 Docker 이미지와 해당 이미지 태그를 지정합니다.

예를 들어 tensorflow/tensorflow:latest-gpu 기본 이미지는 TensorFlow가 GPU를 제대로 사용하는지 확인합니다. 이는 Queue의 리소스 구성을 사용하여 구성할 수 있습니다.

다음 JSON 스니펫은 Queue Config에서 TensorFlow 기본 이미지를 지정하는 방법을 보여줍니다.

{

"builder": {

"accelerator": {

"base_image": "tensorflow/tensorflow:latest-gpu"

}

}

}

3.2 - Set up launch agent

고급 에이전트 설정

본 가이드는 다양한 환경에서 컨테이너 이미지를 빌드하기 위해 W&B Launch 에이전트를 설정하는 방법에 대한 정보를 제공합니다.

빌드는 git 및 코드 아티팩트 job에만 필요합니다. 이미지 job은 빌드가 필요하지 않습니다.

job 유형에 대한 자세한 내용은 Launch job 생성을 참조하세요.

빌더

Launch 에이전트는 Docker 또는 Kaniko를 사용하여 이미지를 빌드할 수 있습니다.

- Kaniko: 권한이 필요한 컨테이너로 빌드를 실행하지 않고 Kubernetes에서 컨테이너 이미지를 빌드합니다.

- Docker: 로컬에서

docker build코맨드를 실행하여 컨테이너 이미지를 빌드합니다.

빌더 유형은 launch 에이전트 설정에서 builder.type 키를 docker, kaniko 또는 noop(빌드 해제)으로 설정하여 제어할 수 있습니다. 기본적으로 에이전트 helm chart는 builder.type을 noop로 설정합니다. builder 섹션의 추가 키는 빌드 프로세스를 구성하는 데 사용됩니다.

에이전트 설정에 빌더가 지정되지 않고 작동하는 docker CLI가 발견되면 에이전트는 기본적으로 Docker를 사용합니다. Docker를 사용할 수 없으면 에이전트는 기본적으로 noop를 사용합니다.

컨테이너 레지스트리에 푸시

Launch 에이전트는 빌드하는 모든 이미지에 고유한 소스 해시로 태그를 지정합니다. 에이전트는 builder.destination 키에 지정된 레지스트리에 이미지를 푸시합니다.

예를 들어, builder.destination 키가 my-registry.example.com/my-repository로 설정된 경우 에이전트는 이미지를 my-registry.example.com/my-repository:<source-hash>로 태그 지정하고 푸시합니다. 이미지가 레지스트리에 존재하면 빌드는 건너뜁니다.

에이전트 설정

Helm chart를 통해 에이전트를 배포하는 경우 에이전트 설정은 values.yaml 파일의 agentConfig 키에 제공되어야 합니다.

wandb launch-agent로 에이전트를 직접 호출하는 경우 --config 플래그를 사용하여 에이전트 설정을 YAML 파일 경로로 제공할 수 있습니다. 기본적으로 설정은 ~/.config/wandb/launch-config.yaml에서 로드됩니다.

launch 에이전트 설정(launch-config.yaml) 내에서 대상 리소스 환경의 이름과 environment 및 registry 키에 대한 컨테이너 레지스트리를 각각 제공합니다.

다음 탭은 환경 및 레지스트리를 기반으로 launch 에이전트를 구성하는 방법을 보여줍니다.

AWS 환경 설정에는 region 키가 필요합니다. region은 에이전트가 실행되는 AWS region이어야 합니다.

environment:

type: aws

region: <aws-region>

builder:

type: <kaniko|docker>

# 에이전트가 이미지를 저장할 ECR 리포지토리의 URI입니다.

# region이 환경에 구성한 region과 일치하는지 확인하십시오.

destination: <account-id>.ecr.<aws-region>.amazonaws.com/<repository-name>

# Kaniko를 사용하는 경우 에이전트가 빌드 컨텍스트를 저장할 S3 버킷을 지정합니다.

build-context-store: s3://<bucket-name>/<path>

에이전트는 boto3을 사용하여 기본 AWS 자격 증명을 로드합니다. 기본 AWS 자격 증명을 구성하는 방법에 대한 자세한 내용은 boto3 설명서를 참조하세요.

Google Cloud 환경에는 region 및 project 키가 필요합니다. region을 에이전트가 실행되는 region으로 설정합니다. project를 에이전트가 실행되는 Google Cloud 프로젝트로 설정합니다. 에이전트는 Python에서 google.auth.default()를 사용하여 기본 자격 증명을 로드합니다.

environment:

type: gcp

region: <gcp-region>

project: <gcp-project-id>

builder:

type: <kaniko|docker>

# 에이전트가 이미지를 저장할 Artifact Registry 리포지토리 및 이미지 이름의 URI입니다.

# region 및 프로젝트가 환경에 구성한 것과 일치하는지 확인하십시오.

uri: <region>-docker.pkg.dev/<project-id>/<repository-name>/<image-name>

# Kaniko를 사용하는 경우 에이전트가 빌드 컨텍스트를 저장할 GCS 버킷을 지정합니다.

build-context-store: gs://<bucket-name>/<path>

에이전트에서 사용할 수 있도록 기본 GCP 자격 증명을 구성하는 방법에 대한 자세한 내용은 google-auth 설명서를 참조하세요.

Azure 환경은 추가 키가 필요하지 않습니다. 에이전트가 시작되면 azure.identity.DefaultAzureCredential()을 사용하여 기본 Azure 자격 증명을 로드합니다.

environment:

type: azure

builder:

type: <kaniko|docker>

# 에이전트가 이미지를 저장할 Azure Container Registry 리포지토리의 URI입니다.

destination: https://<registry-name>.azurecr.io/<repository-name>

# Kaniko를 사용하는 경우 에이전트가 빌드 컨텍스트를 저장할 Azure Blob Storage 컨테이너를 지정합니다.

build-context-store: https://<storage-account-name>.blob.core.windows.net/<container-name>

기본 Azure 자격 증명을 구성하는 방법에 대한 자세한 내용은 azure-identity 설명서를 참조하세요.

에이전트 권한

필요한 에이전트 권한은 유스 케이스에 따라 다릅니다.

클라우드 레지스트리 권한

다음은 클라우드 레지스트리와 상호 작용하기 위해 launch 에이전트에서 일반적으로 요구하는 권한입니다.

{

'Version': '2012-10-17',

'Statement':

[

{

'Effect': 'Allow',

'Action':

[

'ecr:CreateRepository',

'ecr:UploadLayerPart',

'ecr:PutImage',

'ecr:CompleteLayerUpload',

'ecr:InitiateLayerUpload',

'ecr:DescribeRepositories',

'ecr:DescribeImages',

'ecr:BatchCheckLayerAvailability',

'ecr:BatchDeleteImage',

],

'Resource': 'arn:aws:ecr:<region>:<account-id>:repository/<repository>',

},

{

'Effect': 'Allow',

'Action': 'ecr:GetAuthorizationToken',

'Resource': '*',

},

],

}

artifactregistry.dockerimages.list;

artifactregistry.repositories.downloadArtifacts;

artifactregistry.repositories.list;

artifactregistry.repositories.uploadArtifacts;

Kaniko 빌더를 사용하는 경우 AcrPush 역할을 추가합니다.

Kaniko의 스토리지 권한

에이전트가 Kaniko 빌더를 사용하는 경우 launch 에이전트는 클라우드 스토리지에 푸시할 수 있는 권한이 필요합니다. Kaniko는 빌드 job을 실행하는 pod 외부의 컨텍스트 저장소를 사용합니다.

AWS에서 Kaniko 빌더에 권장되는 컨텍스트 저장소는 Amazon S3입니다. 다음 정책을 사용하여 에이전트에 S3 버킷에 대한 액세스 권한을 부여할 수 있습니다.

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "ListObjectsInBucket",

"Effect": "Allow",

"Action": ["s3:ListBucket"],

"Resource": ["arn:aws:s3:::<BUCKET-NAME>"]

},

{

"Sid": "AllObjectActions",

"Effect": "Allow",

"Action": "s3:*Object",

"Resource": ["arn:aws:s3:::<BUCKET-NAME>/*"]

}

]

}

GCP에서 에이전트가 빌드 컨텍스트를 GCS에 업로드하려면 다음 IAM 권한이 필요합니다.

storage.buckets.get;

storage.objects.create;

storage.objects.delete;

storage.objects.get;

에이전트가 빌드 컨텍스트를 Azure Blob Storage에 업로드하려면 Storage Blob Data Contributor 역할이 필요합니다.

Kaniko 빌드 사용자 정의

에이전트 설정의 builder.kaniko-config 키에서 Kaniko job이 사용하는 Kubernetes Job 사양을 지정합니다. 예:

builder:

type: kaniko

build-context-store: <my-build-context-store>

destination: <my-image-destination>

build-job-name: wandb-image-build

kaniko-config:

spec:

template:

spec:

containers:

- args:

- "--cache=false" # Args must be in the format "key=value"

env:

- name: "MY_ENV_VAR"

value: "my-env-var-value"

CoreWeave에 Launch 에이전트 배포

선택적으로 W&B Launch 에이전트를 CoreWeave Cloud 인프라에 배포합니다. CoreWeave는 GPU 가속 워크로드를 위해 특별히 구축된 클라우드 인프라입니다.

Launch 에이전트를 CoreWeave에 배포하는 방법에 대한 자세한 내용은 CoreWeave 설명서를 참조하세요.

3.3 - Tutorial: Set up W&B Launch on Kubernetes

W&B Launch 를 사용하여 ML 워크로드를 Kubernetes 클러스터로 푸시할 수 있습니다. 이를 통해 ML 엔지니어는 Kubernetes로 이미 관리하고 있는 리소스를 사용할 수 있는 간단한 인터페이스를 W&B 내에서 바로 이용할 수 있습니다.

W&B는 W&B가 관리하는 공식 Launch agent 이미지를 유지 관리하며, 이는 Helm chart를 통해 클러스터에 배포할 수 있습니다.

W&B는 Kaniko 빌더를 사용하여 Launch agent가 Kubernetes 클러스터에서 Docker 이미지를 빌드할 수 있도록 합니다. Launch agent용 Kaniko 설정 방법 또는 작업 빌드를 끄고 미리 빌드된 Docker 이미지만 사용하는 방법에 대한 자세한 내용은 고급 agent 설정을 참조하십시오.

kubectl 엑세스 권한이 필요합니다. 일반적으로 cluster-admin 권한이 있는 사용자 또는 이와 동등한 권한이 있는 사용자 정의 역할이 필요합니다.Kubernetes용 대기열 설정

Kubernetes 대상 리소스에 대한 Launch 대기열 설정은 Kubernetes Job spec 또는 Kubernetes Custom Resource spec과 유사합니다.

Launch 대기열을 만들 때 Kubernetes 워크로드 리소스 spec의 모든 측면을 제어할 수 있습니다.

spec:

template:

spec:

containers:

- env:

- name: MY_ENV_VAR

value: some-value

resources:

requests:

cpu: 1000m

memory: 1Gi

metadata:

labels:

queue: k8s-test

namespace: wandb

일부 유스 케이스에서는 CustomResource 정의를 사용하고 싶을 수 있습니다. 예를 들어, 다중 노드 분산 트레이닝을 수행하려는 경우 CustomResource 정의가 유용합니다. Volcano를 사용하여 다중 노드 작업으로 Launch를 사용하는 방법에 대한 튜토리얼에서 예제 애플리케이션을 참조하십시오. 또 다른 유스 케이스는 Kubeflow와 함께 W&B Launch를 사용하려는 경우일 수 있습니다.

다음 YAML 스니펫은 Kubeflow를 사용하는 샘플 Launch 대기열 설정을 보여줍니다.

kubernetes:

kind: PyTorchJob

spec:

pytorchReplicaSpecs:

Master:

replicas: 1

template:

spec:

containers:

- name: pytorch

image: '${image_uri}'

imagePullPolicy: Always

restartPolicy: Never

Worker:

replicas: 2

template:

spec:

containers:

- name: pytorch

image: '${image_uri}'

imagePullPolicy: Always

restartPolicy: Never

ttlSecondsAfterFinished: 600

metadata:

name: '${run_id}-pytorch-job'

apiVersion: kubeflow.org/v1

보안상의 이유로 W&B는 지정되지 않은 경우 다음 리소스를 Launch 대기열에 삽입합니다.

securityContextbackOffLimitttlSecondsAfterFinished

다음 YAML 스니펫은 이러한 값들이 Launch 대기열에 어떻게 나타나는지 보여줍니다.

spec:

template:

`backOffLimit`: 0

ttlSecondsAfterFinished: 60

securityContext:

allowPrivilegeEscalation: False,

capabilities:

drop:

- ALL,

seccompProfile:

type: "RuntimeDefault"

대기열 만들기

Kubernetes를 컴퓨팅 리소스로 사용하는 W&B App에서 대기열을 만듭니다.

- Launch 페이지로 이동합니다.

- 대기열 만들기 버튼을 클릭합니다.

- 대기열을 만들려는 Entities를 선택합니다.

- 이름 필드에 대기열 이름을 입력합니다.

- 리소스로 Kubernetes를 선택합니다.

- 설정 필드 내에서 이전 섹션에서 구성한 Kubernetes Job 워크플로우 spec 또는 Custom Resource spec을 제공합니다.

Helm으로 Launch agent 구성

W&B에서 제공하는 Helm chart를 사용하여 Launch agent를 Kubernetes 클러스터에 배포합니다. values.yaml 파일로 Launch agent의 행동을 제어합니다.

Launch agent 구성 파일(~/.config/wandb/launch-config.yaml)에 일반적으로 정의되는 내용을 values.yaml 파일의 launchConfig 키 내에 지정합니다.

예를 들어, Kaniko Docker 이미지 빌더를 사용하는 EKS에서 Launch agent를 실행할 수 있도록 하는 Launch agent 구성이 있다고 가정합니다.

queues:

- <queue name>

max_jobs: <n concurrent jobs>

environment:

type: aws

region: us-east-1

registry:

type: ecr

uri: <my-registry-uri>

builder:

type: kaniko

build-context-store: <s3-bucket-uri>

values.yaml 파일 내에서 다음과 같이 보일 수 있습니다.

agent:

labels: {}

# W&B API 키.

apiKey: ''

# agent에 사용할 컨테이너 이미지.

image: wandb/launch-agent:latest

# agent 이미지에 대한 이미지 풀 정책.

imagePullPolicy: Always

# agent spec에 대한 리소스 블록.

resources:

limits:

cpu: 1000m

memory: 1Gi

# Launch agent를 배포할 네임스페이스

namespace: wandb

# W&B api URL (여기에 설정하십시오)

baseUrl: https://api.wandb.ai

# Launch agent가 배포할 수 있는 추가 대상 네임스페이스

additionalTargetNamespaces:

- default

- wandb

# 이것은 Launch agent 구성의 리터럴 내용으로 설정해야 합니다.

launchConfig: |

queues:

- <queue name>

max_jobs: <n concurrent jobs>

environment:

type: aws

region: <aws-region>

registry:

type: ecr

uri: <my-registry-uri>

builder:

type: kaniko

build-context-store: <s3-bucket-uri>

# git 자격 증명 파일의 내용. 이것은 k8s secret에 저장됩니다

# agent 컨테이너에 마운트됩니다. 비공개 리포를 복제하려면 이것을 설정하십시오.

gitCreds: |

# wandb 서비스 계정에 대한 어노테이션. gcp에서 워크로드 아이덴티티를 설정할 때 유용합니다.

serviceAccount:

annotations:

iam.gke.io/gcp-service-account:

azure.workload.identity/client-id:

# azure와 함께 kaniko를 사용하는 경우 azure 스토리지에 대한 엑세스 키로 설정합니다.

azureStorageAccessKey: ''

레지스트리, 환경 및 필요한 agent 권한에 대한 자세한 내용은 고급 agent 설정을 참조하십시오.

3.4 - Tutorial: Set up W&B Launch on SageMaker

W&B Launch 를 사용하여 제공된 또는 사용자 지정 알고리즘을 사용하여 Amazon SageMaker 에 launch 작업을 제출하여 SageMaker 플랫폼에서 기계 학습 모델을 트레이닝할 수 있습니다. SageMaker 는 컴퓨팅 리소스를 가동 및 해제하는 작업을 처리하므로 EKS 클러스터가 없는 팀에게 적합한 선택이 될 수 있습니다.

Amazon SageMaker 에 연결된 W&B Launch 대기열로 전송된 Launch 작업은 CreateTrainingJob API를 통해 SageMaker 트레이닝 작업으로 실행됩니다. launch 대기열 설정을 사용하여 CreateTrainingJob API 로 전송되는 인수를 제어합니다.

Amazon SageMaker 는 Docker 이미지를 사용하여 트레이닝 작업을 실행합니다. SageMaker 가 가져오는 이미지는 Amazon Elastic Container Registry (ECR)에 저장해야 합니다. 즉, 트레이닝에 사용하는 이미지는 ECR 에 저장해야 합니다.

전제 조건

시작하기 전에 다음 전제 조건을 충족하는지 확인하십시오.

- Launch 에이전트가 Docker 이미지를 빌드하도록 할지 결정합니다.

- AWS 리소스를 설정하고 S3, ECR 및 Sagemaker IAM 역할에 대한 정보를 수집합니다.

- Launch 에이전트에 대한 IAM 역할을 만듭니다.

Launch 에이전트가 Docker 이미지를 빌드하도록 할지 결정

W&B Launch 에이전트가 Docker 이미지를 빌드하도록 할지 결정합니다. 다음 두 가지 옵션 중에서 선택할 수 있습니다.

- Launch 에이전트가 Docker 이미지를 빌드하고, 이미지를 Amazon ECR 에 푸시하고, 사용자를 위해 SageMaker 트레이닝 작업을 제출하도록 허용합니다. 이 옵션은 ML 엔지니어가 트레이닝 코드를 빠르게 반복하는 데 약간의 단순성을 제공할 수 있습니다.

- Launch 에이전트는 트레이닝 또는 추론 스크립트가 포함된 기존 Docker 이미지를 사용합니다. 이 옵션은 기존 CI 시스템과 잘 작동합니다. 이 옵션을 선택하는 경우 Docker 이미지를 Amazon ECR 의 컨테이너 레지스트리에 수동으로 업로드해야 합니다.

AWS 리소스 설정

선호하는 AWS 리전에서 다음 AWS 리소스가 구성되어 있는지 확인합니다.

- 컨테이너 이미지를 저장할 ECR 레포지토리.

- SageMaker 트레이닝 작업에 대한 입력 및 출력을 저장할 하나 이상의 S3 버킷.

- SageMaker 가 트레이닝 작업을 실행하고 Amazon ECR 및 Amazon S3 와 상호 작용할 수 있도록 허용하는 Amazon SageMaker 에 대한 IAM 역할.

이러한 리소스에 대한 ARN 을 기록해 두십시오. Launch 대기열 설정을 정의할 때 ARN 이 필요합니다.

Launch 에이전트에 대한 IAM 정책 만들기

- AWS 의 IAM 화면에서 새 정책을 만듭니다.

- JSON 정책 편집기로 전환한 다음 사용 사례에 따라 다음 정책을 붙여넣습니다.

<>로 묶인 값을 자신의 값으로 대체합니다.

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"logs:DescribeLogStreams",

"SageMaker:AddTags",

"SageMaker:CreateTrainingJob",

"SageMaker:DescribeTrainingJob"

],

"Resource": "arn:aws:sagemaker:<region>:<account-id>:*"

},

{

"Effect": "Allow",

"Action": "iam:PassRole",

"Resource": "arn:aws:iam::<account-id>:role/<RoleArn-from-queue-config>"

},

{

"Effect": "Allow",

"Action": "kms:CreateGrant",

"Resource": "<ARN-OF-KMS-KEY>",

"Condition": {

"StringEquals": {

"kms:ViaService": "SageMaker.<region>.amazonaws.com",

"kms:GrantIsForAWSResource": "true"

}

}

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"logs:DescribeLogStreams",

"SageMaker:AddTags",

"SageMaker:CreateTrainingJob",

"SageMaker:DescribeTrainingJob"

],

"Resource": "arn:aws:sagemaker:<region>:<account-id>:*"

},

{

"Effect": "Allow",

"Action": "iam:PassRole",

"Resource": "arn:aws:iam::<account-id>:role/<RoleArn-from-queue-config>"

},

{

"Effect": "Allow",

"Action": [

"ecr:CreateRepository",

"ecr:UploadLayerPart",

"ecr:PutImage",

"ecr:CompleteLayerUpload",

"ecr:InitiateLayerUpload",

"ecr:DescribeRepositories",

"ecr:DescribeImages",

"ecr:BatchCheckLayerAvailability",

"ecr:BatchDeleteImage"

],

"Resource": "arn:aws:ecr:<region>:<account-id>:repository/<repository>"

},

{

"Effect": "Allow",

"Action": "ecr:GetAuthorizationToken",

"Resource": "*"

},

{

"Effect": "Allow",

"Action": "kms:CreateGrant",

"Resource": "<ARN-OF-KMS-KEY>",

"Condition": {

"StringEquals": {

"kms:ViaService": "SageMaker.<region>.amazonaws.com",

"kms:GrantIsForAWSResource": "true"

}

}

}

]

}

- 다음을 클릭합니다.

- 정책에 이름과 설명을 지정합니다.

- 정책 생성을 클릭합니다.

Launch 에이전트에 대한 IAM 역할 만들기

Launch 에이전트는 Amazon SageMaker 트레이닝 작업을 생성할 수 있는 권한이 필요합니다. 아래 절차에 따라 IAM 역할을 만듭니다.

- AWS 의 IAM 화면에서 새 역할을 만듭니다.

- 신뢰할 수 있는 엔터티의 경우 AWS 계정(또는 조직의 정책에 적합한 다른 옵션)을 선택합니다.

- 권한 화면을 스크롤하여 위에서 방금 만든 정책 이름을 선택합니다.

- 역할에 이름과 설명을 지정합니다.

- 역할 생성을 선택합니다.

- 역할에 대한 ARN 을 기록해 둡니다. launch 에이전트를 설정할 때 ARN 을 지정합니다.

IAM 역할을 만드는 방법에 대한 자세한 내용은 AWS Identity and Access Management 설명서를 참조하십시오.

- launch 에이전트가 이미지를 빌드하도록 하려면 필요한 추가 권한에 대해 고급 에이전트 설정을 참조하십시오.

- 연결된 ResourceConfig 에 VolumeKmsKeyId 가 지정되어 있고 연결된 역할에 이 작업을 허용하는 정책이 없는 경우에만 SageMaker 대기열에 대한

kms:CreateGrant권한이 필요합니다.

SageMaker 에 대한 Launch 대기열 구성

다음으로 SageMaker 를 컴퓨팅 리소스로 사용하는 W&B App 에서 대기열을 만듭니다.

- Launch App으로 이동합니다.

- 대기열 생성 버튼을 클릭합니다.

- 대기열을 만들려는 Entities를 선택합니다.

- 이름 필드에 대기열 이름을 제공합니다.

- 리소스로 SageMaker 를 선택합니다.

- 설정 필드 내에서 SageMaker 작업에 대한 정보를 제공합니다. 기본적으로 W&B 는 YAML 및 JSON

CreateTrainingJob요청 본문을 채웁니다.

{

"RoleArn": "<REQUIRED>",

"ResourceConfig": {

"InstanceType": "ml.m4.xlarge",

"InstanceCount": 1,

"VolumeSizeInGB": 2

},

"OutputDataConfig": {

"S3OutputPath": "<REQUIRED>"

},

"StoppingCondition": {

"MaxRuntimeInSeconds": 3600

}

}

최소한 다음을 지정해야 합니다.

RoleArn: SageMaker 실행 IAM 역할의 ARN ( 전제 조건 참조). launch 에이전트 IAM 역할과 혼동하지 마십시오.OutputDataConfig.S3OutputPath: SageMaker 출력이 저장될 Amazon S3 URI.ResourceConfig: 리소스 구성에 대한 필수 사양입니다. 리소스 구성에 대한 옵션은 여기에 설명되어 있습니다.StoppingCondition: 트레이닝 작업에 대한 중지 조건에 대한 필수 사양입니다. 옵션은 여기에 설명되어 있습니다.

- 대기열 생성 버튼을 클릭합니다.

Launch 에이전트 설정

다음 섹션에서는 에이전트를 배포할 수 있는 위치와 배포 위치에 따라 에이전트를 구성하는 방법을 설명합니다.

Amazon SageMaker 에 대해 Launch 에이전트를 배포하는 방법에 대한 몇 가지 옵션이 있습니다. 대기열: 로컬 시스템, EC2 인스턴스 또는 EKS 클러스터에서. 에이전트를 배포하는 위치에 따라 Launch 에이전트를 적절하게 구성합니다.

Launch 에이전트를 실행할 위치 결정

프로덕션 워크로드 및 이미 EKS 클러스터가 있는 고객의 경우 W&B 는 이 Helm 차트를 사용하여 Launch 에이전트를 EKS 클러스터에 배포하는 것이 좋습니다.

현재 EKS 클러스터가 없는 프로덕션 워크로드의 경우 EC2 인스턴스가 좋은 옵션입니다. launch 에이전트 인스턴스가 항상 실행되지만 에이전트는 상대적으로 저렴한 t2.micro 크기의 EC2 인스턴스 이상이 필요하지 않습니다.

실험적 또는 단독 사용 사례의 경우 로컬 시스템에서 Launch 에이전트를 실행하는 것이 시작하는 빠른 방법이 될 수 있습니다.

사용 사례에 따라 다음 탭에 제공된 지침에 따라 Launch 에이전트를 올바르게 구성합니다.

W&B 는 W&B 관리 helm 차트를 사용하여 EKS 클러스터에 에이전트를 설치하는 것이 좋습니다.

Amazon EC2 대시보드로 이동하여 다음 단계를 완료합니다.

- 인스턴스 시작을 클릭합니다.

- 이름 필드에 이름을 제공합니다. 선택적으로 태그를 추가합니다.

- 인스턴스 유형에서 EC2 컨테이너에 대한 인스턴스 유형을 선택합니다. 1vCPU 및 1GiB 이상의 메모리가 필요하지 않습니다 (예: t2.micro).

- 키 페어 (로그인) 필드 내에서 조직에 대한 키 페어를 만듭니다. 이 키 페어를 사용하여 나중에 SSH 클라이언트로 EC2 인스턴스에 연결합니다.

- 네트워크 설정 내에서 조직에 적합한 보안 그룹을 선택합니다.

- 고급 세부 정보를 확장합니다. IAM 인스턴스 프로필의 경우 위에서 만든 launch 에이전트 IAM 역할을 선택합니다.

- 요약 필드를 검토합니다. 올바르면 인스턴스 시작을 선택합니다.

AWS 의 EC2 대시보드의 왼쪽 패널 내에서 인스턴스로 이동합니다. 생성한 EC2 인스턴스가 실행 중인지 확인합니다 (인스턴스 상태 열 참조). EC2 인스턴스가 실행 중인지 확인한 후 로컬 시스템의 터미널로 이동하여 다음을 완료합니다.

- 연결을 선택합니다.

- SSH 클라이언트 탭을 선택하고 설명된 지침에 따라 EC2 인스턴스에 연결합니다.

- EC2 인스턴스 내에서 다음 패키지를 설치합니다.

sudo yum install python311 -y && python3 -m ensurepip --upgrade && pip3 install wandb && pip3 install wandb[launch]

- 다음으로 EC2 인스턴스 내에서 Docker 를 설치하고 시작합니다.

sudo yum update -y && sudo yum install -y docker python3 && sudo systemctl start docker && sudo systemctl enable docker && sudo usermod -a -G docker ec2-user

newgrp docker

이제 Launch 에이전트 구성을 설정할 수 있습니다.

~/.aws/config 및 ~/.aws/credentials 에 있는 AWS 구성 파일을 사용하여 로컬 시스템에서 폴링하는 에이전트와 역할을 연결합니다. 이전 단계에서 launch 에이전트에 대해 만든 IAM 역할 ARN 을 제공합니다.

[profile SageMaker-agent]

role_arn = arn:aws:iam::<account-id>:role/<agent-role-name>

source_profile = default

[default]

aws_access_key_id=<access-key-id>

aws_secret_access_key=<secret-access-key>

aws_session_token=<session-token>

세션 토큰의 최대 길이는 연결된 보안 주체에 따라 1 시간 또는 3 일입니다.

Launch 에이전트 구성

launch-config.yaml 이라는 YAML 구성 파일로 launch 에이전트를 구성합니다.

기본적으로 W&B 는 ~/.config/wandb/launch-config.yaml 에서 구성 파일을 확인합니다. -c 플래그로 launch 에이전트를 활성화할 때 선택적으로 다른 디렉토리를 지정할 수 있습니다.

다음 YAML 스니펫은 핵심 구성 에이전트 옵션을 지정하는 방법을 보여줍니다.

max_jobs: -1

queues:

- <queue-name>

environment:

type: aws

region: <your-region>

registry:

type: ecr

uri: <ecr-repo-arn>

builder:

type: docker

이제 wandb launch-agent 로 에이전트를 시작합니다.

(선택 사항) Launch 작업 Docker 이미지를 Amazon ECR 로 푸시

launch 작업이 포함된 Docker 이미지를 Amazon ECR 레포지토리로 업로드합니다. 이미지 기반 작업을 사용하는 경우 새 launch 작업을 제출하기 전에 Docker 이미지가 ECR 레지스트리에 있어야 합니다.

3.5 - Tutorial: Set up W&B Launch on Vertex AI

W&B Launch 를 사용하여 Vertex AI 트레이닝 작업으로 실행하기 위한 작업을 제출할 수 있습니다. Vertex AI 트레이닝 작업을 통해 Vertex AI 플랫폼에서 제공되거나 사용자 정의된 알고리즘을 사용하여 기계학습 모델을 트레이닝할 수 있습니다. Launch 작업이 시작되면 Vertex AI는 기본 인프라, 확장 및 오케스트레이션을 관리합니다.

W&B Launch 는 google-cloud-aiplatform SDK의 CustomJob 클래스를 통해 Vertex AI와 연동됩니다. CustomJob 의 파라미터는 Launch 대기열 설정으로 제어할 수 있습니다. Vertex AI는 GCP 외부의 개인 레지스트리에서 이미지를 가져오도록 구성할 수 없습니다. 즉, W&B Launch 와 함께 Vertex AI를 사용하려면 컨테이너 이미지를 GCP 또는 공용 레지스트리에 저장해야 합니다. Vertex 작업에 컨테이너 이미지를 엑세스할 수 있도록 설정하는 방법에 대한 자세한 내용은 Vertex AI 설명서를 참조하십시오.

전제 조건

- Vertex AI API가 활성화된 GCP 프로젝트를 만들거나 엑세스합니다. API 활성화에 대한 자세한 내용은 GCP API Console 문서를 참조하십시오.

- Vertex에서 실행하려는 이미지를 저장할 GCP Artifact Registry 저장소를 만듭니다. 자세한 내용은 GCP Artifact Registry 문서를 참조하십시오.

- Vertex AI가 메타데이터를 저장할 스테이징 GCS 버킷을 만듭니다. 이 버킷은 스테이징 버킷으로 사용하려면 Vertex AI 워크로드와 동일한 리전에 있어야 합니다. 동일한 버킷을 스테이징 및 빌드 컨텍스트에 사용할 수 있습니다.

- Vertex AI 작업을 시작하는 데 필요한 권한이 있는 서비스 계정을 만듭니다. 서비스 계정에 권한을 할당하는 방법에 대한 자세한 내용은 GCP IAM 문서를 참조하십시오.

- Vertex 작업을 관리할 수 있는 권한을 서비스 계정에 부여합니다.

| 권한 | 리소스 범위 | 설명 |

|---|---|---|

aiplatform.customJobs.create |

지정된 GCP 프로젝트 | 프로젝트 내에서 새로운 기계학습 작업을 생성할 수 있습니다. |

aiplatform.customJobs.list |

지정된 GCP 프로젝트 | 프로젝트 내에서 기계학습 작업 목록을 볼 수 있습니다. |

aiplatform.customJobs.get |

지정된 GCP 프로젝트 | 프로젝트 내에서 특정 기계학습 작업에 대한 정보를 검색할 수 있습니다. |

spec.service_account 필드를 사용하여 W&B run 에 대한 사용자 정의 서비스 계정을 선택할 수 있습니다.Vertex AI에 대한 대기열 구성

Vertex AI 리소스에 대한 대기열 구성은 Vertex AI Python SDK의 CustomJob 생성자와 CustomJob 의 run 메소드에 대한 입력을 지정합니다. 리소스 구성은 spec 및 run 키 아래에 저장됩니다.

spec키에는 Vertex AI Python SDK의CustomJob생성자의 명명된 인수에 대한 값이 포함되어 있습니다.run키에는 Vertex AI Python SDK의CustomJob클래스의run메소드의 명명된 인수에 대한 값이 포함되어 있습니다.

실행 환경의 사용자 정의는 주로 spec.worker_pool_specs 목록에서 발생합니다. 작업자 풀 사양은 작업을 실행할 작업자 그룹을 정의합니다. 기본 구성의 작업자 사양은 가속기가 없는 단일 n1-standard-4 머신을 요청합니다. 필요에 따라 머신 유형, 가속기 유형 및 수를 변경할 수 있습니다.

사용 가능한 머신 유형 및 가속기 유형에 대한 자세한 내용은 Vertex AI 설명서를 참조하십시오.

대기열 만들기

Vertex AI를 컴퓨팅 리소스로 사용하는 W&B App 에서 대기열을 만듭니다.

- Launch 페이지로 이동합니다.

- 대기열 만들기 버튼을 클릭합니다.

- 대기열을 만들려는 Entity 를 선택합니다.

- 이름 필드에 대기열 이름을 입력합니다.

- 리소스 로 GCP Vertex 를 선택합니다.

- 설정 필드 내에서 이전 섹션에서 정의한 Vertex AI

CustomJob에 대한 정보를 제공합니다. 기본적으로 W&B는 다음과 유사한 YAML 및 JSON 요청 본문을 채웁니다.

spec:

worker_pool_specs:

- machine_spec:

machine_type: n1-standard-4

accelerator_type: ACCELERATOR_TYPE_UNSPECIFIED

accelerator_count: 0

replica_count: 1

container_spec:

image_uri: ${image_uri}

staging_bucket: <REQUIRED>

run:

restart_job_on_worker_restart: false

- 대기열을 구성한 후 대기열 만들기 버튼을 클릭합니다.

최소한 다음을 지정해야 합니다.

spec.worker_pool_specs: 비어 있지 않은 작업자 풀 사양 목록spec.staging_bucket: Vertex AI 자산 및 메타데이터를 스테이징하는 데 사용될 GCS 버킷

일부 Vertex AI 문서는 모든 키가 카멜 케이스인 작업자 풀 사양(예: workerPoolSpecs)을 보여줍니다. Vertex AI Python SDK는 이러한 키에 대해 스네이크 케이스(예: worker_pool_specs)를 사용합니다.

Launch 대기열 구성의 모든 키는 스네이크 케이스를 사용해야 합니다.

Launch 에이전트 구성

Launch 에이전트는 기본적으로 ~/.config/wandb/launch-config.yaml 에 있는 구성 파일을 통해 구성할 수 있습니다.

max_jobs: <n-concurrent-jobs>

queues:

- <queue-name>

Launch 에이전트가 Vertex AI에서 실행되는 이미지를 빌드하도록 하려면 고급 에이전트 설정을 참조하십시오.

에이전트 권한 설정

이 서비스 계정으로 인증하는 방법은 여러 가지가 있습니다. 이는 Workload Identity, 다운로드된 서비스 계정 JSON, 환경 변수, Google Cloud Platform 코맨드라인 툴 또는 이러한 방법의 조합을 통해 수행할 수 있습니다.

3.6 - Tutorial: Set up W&B Launch with Docker

다음 가이드는 로컬 장치에서 Docker를 사용하도록 W&B Launch를 구성하여 Launch 에이전트 환경과 대기열의 대상 리소스 모두에 대해 설명합니다.

Docker를 사용하여 작업을 실행하고 동일한 로컬 장치에서 Launch 에이전트의 환경으로 사용하는 것은 컴퓨팅이 Kubernetes와 같은 클러스터 관리 시스템이 없는 장치에 설치된 경우에 특히 유용합니다.

Docker 대기열을 사용하여 강력한 워크스테이션에서 워크로드를 실행할 수도 있습니다.

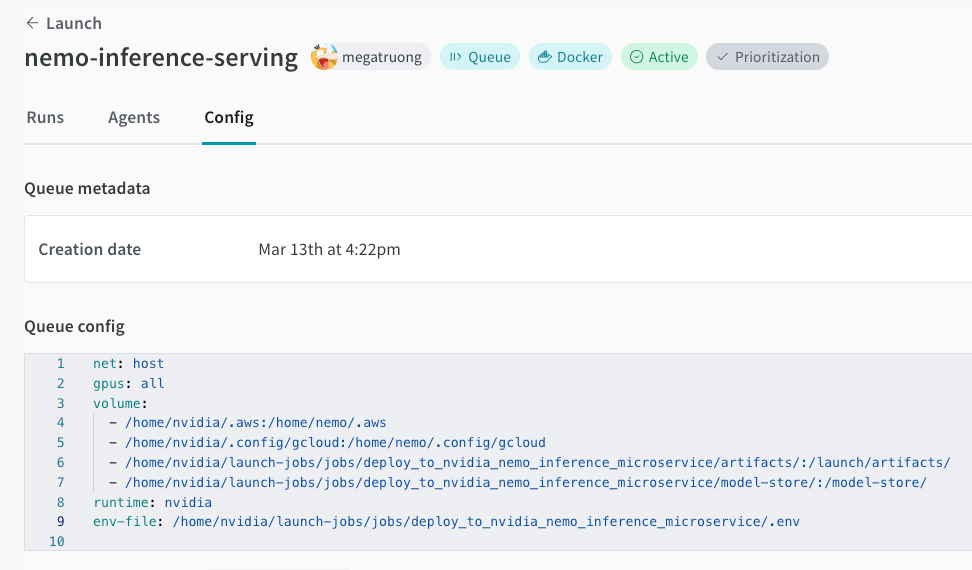

W&B Launch와 함께 Docker를 사용하면 W&B는 먼저 이미지를 빌드한 다음 해당 이미지에서 컨테이너를 빌드하고 실행합니다. 이미지는 Docker docker run <image-uri> 코맨드로 빌드됩니다. 대기열 설정은 docker run 코맨드에 전달되는 추가 인수로 해석됩니다.

Docker 대기열 구성

Launch 대기열 설정(Docker 대상 리소스의 경우)은 docker run CLI 코맨드에 정의된 것과 동일한 옵션을 허용합니다.

에이전트는 대기열 설정에 정의된 옵션을 수신합니다. 그런 다음 에이전트는 수신된 옵션을 Launch 작업의 설정에서 가져온 재정의와 병합하여 대상 리소스(이 경우 로컬 장치)에서 실행되는 최종 docker run 코맨드를 생성합니다.

다음과 같은 두 가지 구문 변환이 수행됩니다.

- 반복되는 옵션은 대기열 설정에 목록으로 정의됩니다.

- 플래그 옵션은 대기열 설정에 값

true가 있는 부울로 정의됩니다.

예를 들어, 다음 대기열 설정은 다음과 같습니다.

{

"env": ["MY_ENV_VAR=value", "MY_EXISTING_ENV_VAR"],

"volume": "/mnt/datasets:/mnt/datasets",

"rm": true,

"gpus": "all"

}

다음과 같은 docker run 코맨드가 생성됩니다.

docker run \

--env MY_ENV_VAR=value \

--env MY_EXISTING_ENV_VAR \

--volume "/mnt/datasets:/mnt/datasets" \

--rm <image-uri> \

--gpus all

볼륨은 문자열 목록 또는 단일 문자열로 지정할 수 있습니다. 여러 볼륨을 지정하는 경우 목록을 사용하세요.

Docker는 값이 할당되지 않은 환경 변수를 Launch 에이전트 환경에서 자동으로 전달합니다. 즉, Launch 에이전트에 환경 변수 MY_EXISTING_ENV_VAR가 있는 경우 해당 환경 변수를 컨테이너에서 사용할 수 있습니다. 이는 대기열 설정에서 게시하지 않고 다른 구성 키를 사용하려는 경우에 유용합니다.

docker run 코맨드의 --gpus 플래그를 사용하면 Docker 컨테이너에서 사용할 수 있는 GPU를 지정할 수 있습니다. gpus 플래그를 사용하는 방법에 대한 자세한 내용은 Docker 설명서를 참조하세요.

-

Docker 컨테이너 내에서 GPU를 사용하려면 NVIDIA Container Toolkit를 설치하세요.

-

코드 또는 아티팩트 소스 작업에서 이미지를 빌드하는 경우 에이전트에서 사용하는 기본 이미지를 재정의하여 NVIDIA Container Toolkit을 포함할 수 있습니다. 예를 들어, Launch 대기열 내에서 기본 이미지를

tensorflow/tensorflow:latest-gpu로 재정의할 수 있습니다.{ "builder": { "accelerator": { "base_image": "tensorflow/tensorflow:latest-gpu" } } }

대기열 생성

W&B CLI를 사용하여 Docker를 컴퓨팅 리소스로 사용하는 대기열을 만듭니다.

- Launch 페이지로 이동합니다.

- Create Queue 버튼을 클릭합니다.

- 대기열을 만들려는 Entity를 선택합니다.

- Name 필드에 대기열 이름을 입력합니다.

- Resource로 Docker를 선택합니다.

- Configuration 필드에 Docker 대기열 설정을 정의합니다.

- Create Queue 버튼을 클릭하여 대기열을 만듭니다.

로컬 장치에서 Launch 에이전트 구성

launch-config.yaml이라는 YAML 구성 파일로 Launch 에이전트를 구성합니다. 기본적으로 W&B는 ~/.config/wandb/launch-config.yaml에서 구성 파일을 확인합니다. Launch 에이전트를 활성화할 때 다른 디렉토리를 선택적으로 지정할 수 있습니다.

wandb launch-agent 코맨드를 참조하세요.핵심 에이전트 구성 옵션

다음 탭은 W&B CLI와 YAML 구성 파일로 핵심 구성 에이전트 옵션을 지정하는 방법을 보여줍니다.

wandb launch-agent -q <queue-name> --max-jobs <n>

max_jobs: <n concurrent jobs>

queues:

- <queue-name>

Docker 이미지 빌더

장치의 Launch 에이전트를 구성하여 Docker 이미지를 빌드할 수 있습니다. 기본적으로 이러한 이미지는 장치의 로컬 이미지 리포지토리에 저장됩니다. Launch 에이전트가 Docker 이미지를 빌드할 수 있도록 하려면 Launch 에이전트 구성에서 builder 키를 docker로 설정합니다.

builder:

type: docker

에이전트가 Docker 이미지를 빌드하지 않고 레지스트리에서 미리 빌드된 이미지를 대신 사용하려면 Launch 에이전트 구성에서 builder 키를 noop로 설정합니다.

builder:

type: noop

컨테이너 레지스트리

Launch는 Dockerhub, Google Container Registry, Azure Container Registry 및 Amazon ECR과 같은 외부 컨테이너 레지스트리를 사용합니다. 빌드한 환경과 다른 환경에서 작업을 실행하려면 컨테이너 레지스트리에서 풀할 수 있도록 에이전트를 구성합니다.

Launch 에이전트를 클라우드 레지스트리에 연결하는 방법에 대한 자세한 내용은 고급 에이전트 설정 페이지를 참조하세요.

4 - Create and deploy jobs

4.1 - Add job to queue

다음 페이지에서는 launch queue에 launch job을 추가하는 방법을 설명합니다.

queue에 job 추가

W&B App을 사용하여 대화형으로 또는 W&B CLI를 사용하여 프로그래밍 방식으로 queue에 job을 추가합니다.

W&B App을 사용하여 프로그래밍 방식으로 queue에 job을 추가합니다.

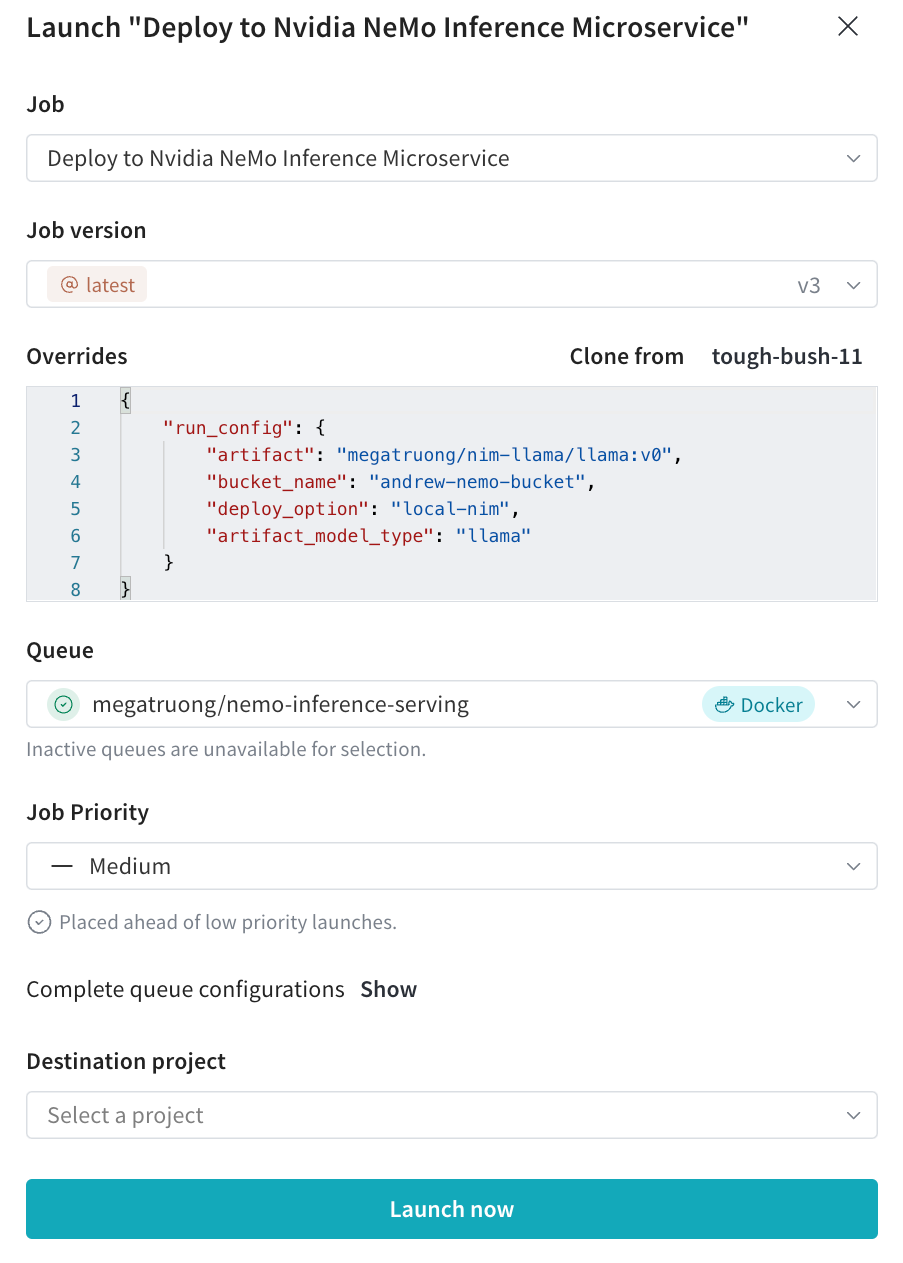

- W&B Project 페이지로 이동합니다.

- 왼쪽 패널에서 Jobs 아이콘을 선택합니다:

- Jobs 페이지에는 이전에 실행된 W&B run에서 생성된 W&B launch job 목록이 표시됩니다.

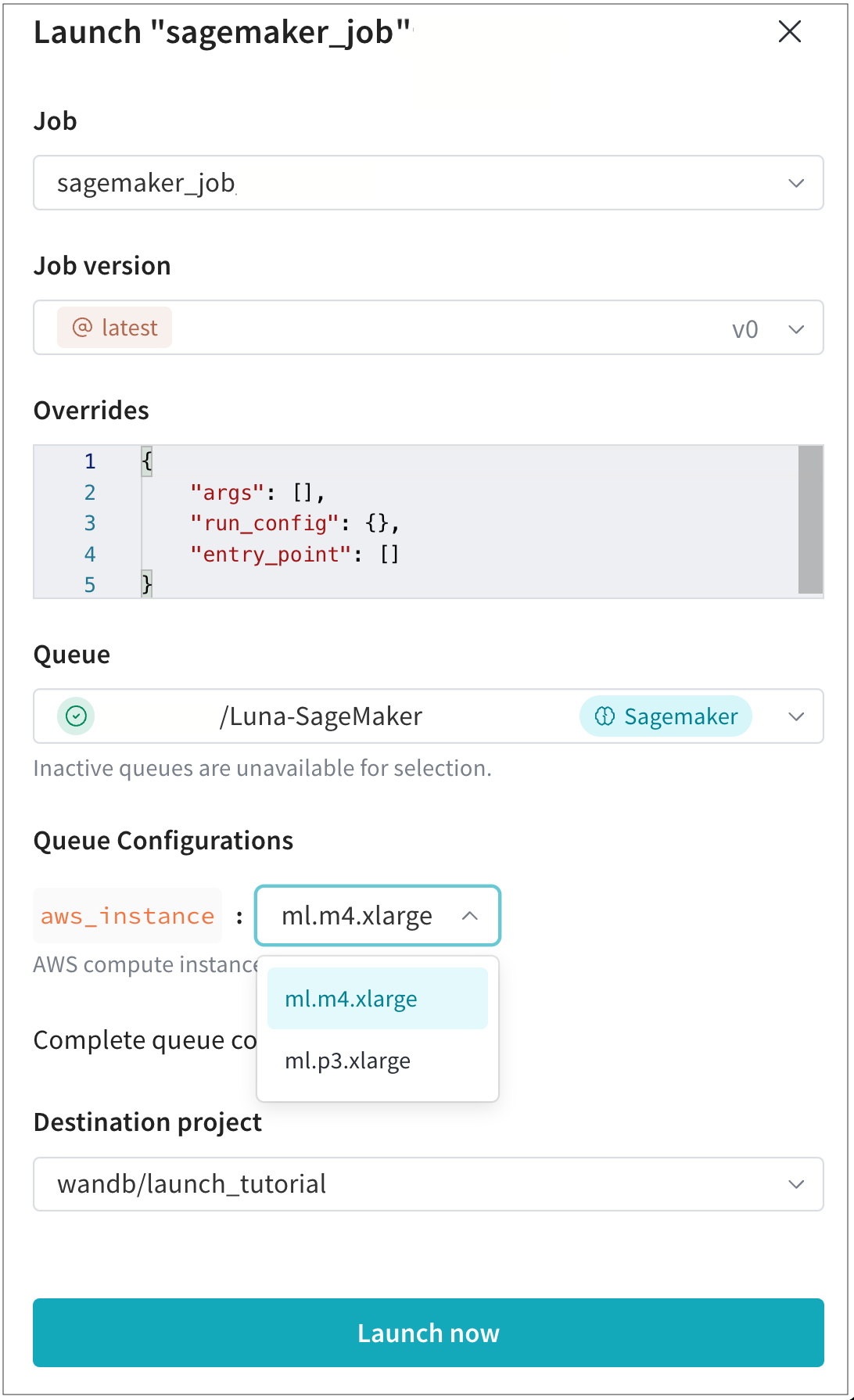

- Job 이름 옆에 있는 Launch 버튼을 선택합니다. 페이지 오른쪽에 모달이 나타납니다.

- Job version 드롭다운에서 사용하려는 launch job 버전을 선택합니다. Launch job은 다른 W&B Artifact처럼 버전이 관리됩니다. job을 실행하는 데 사용되는 소프트웨어 종속성 또는 소스 코드를 수정하면 동일한 launch job의 다른 버전이 생성됩니다.

- Overrides 섹션 내에서 launch job에 대해 구성된 모든 입력에 대해 새 값을 제공합니다. 일반적인 재정의에는 새 진입점 커맨드, 인수 또는 새 W&B run의

wandb.config의 값이 포함됩니다. Paste from… 버튼을 클릭하여 launch job을 사용한 다른 W&B run에서 값을 복사하여 붙여넣을 수 있습니다.

Paste from… 버튼을 클릭하여 launch job을 사용한 다른 W&B run에서 값을 복사하여 붙여넣을 수 있습니다. - Queue 드롭다운에서 launch job을 추가할 launch queue 이름을 선택합니다.

- Job Priority 드롭다운을 사용하여 launch job의 우선 순위를 지정합니다. Launch queue가 우선 순위 지정을 지원하지 않는 경우 launch job의 우선 순위는 “Medium"으로 설정됩니다.

- (선택 사항) 팀 관리자가 queue 설정 템플릿을 만든 경우에만 이 단계를 따르십시오.

Queue Configurations 필드 내에서 팀 관리자가 만든 구성 옵션에 대한 값을 제공합니다.

예를 들어 다음 예에서 팀 관리자는 팀에서 사용할 수 있는 AWS 인스턴스 유형을 구성했습니다. 이 경우 팀 멤버는

ml.m4.xlarge또는ml.p3.xlarge컴퓨팅 인스턴스 유형을 선택하여 모델을 학습할 수 있습니다.

- 결과 run이 표시될 Destination project를 선택합니다. 이 프로젝트는 queue와 동일한 entity에 속해야 합니다.

- Launch now 버튼을 선택합니다.

wandb launch 커맨드를 사용하여 queue에 job을 추가합니다. 하이퍼파라미터 재정의를 사용하여 JSON 설정을 만듭니다. 예를 들어 퀵스타트 가이드의 스크립트를 사용하여 다음 재정의를 사용하여 JSON 파일을 만듭니다.

{

"overrides": {

"args": [],

"run_config": {

"learning_rate": 0,

"epochs": 0

},

"entry_point": []

}

}

queue 구성을 재정의하려는 경우 또는 launch queue에 구성 리소스가 정의되지 않은 경우 config.json 파일에서 resource_args 키를 지정할 수 있습니다. 예를 들어 위의 예제를 계속 따르면 config.json 파일이 다음과 유사하게 보일 수 있습니다.

{

"overrides": {

"args": [],

"run_config": {

"learning_rate": 0,

"epochs": 0

},

"entry_point": []

},

"resource_args": {

"<resource-type>" : {

"<key>": "<value>"

}

}

}

<> 안의 값을 자신의 값으로 바꿉니다.

queue(-q) 플래그에 대한 queue 이름, job(-j) 플래그에 대한 job 이름, config(-c) 플래그에 대한 구성 파일의 경로를 제공합니다.

wandb launch -j <job> -q <queue-name> \

-e <entity-name> -c path/to/config.json

W&B Team 내에서 작업하는 경우 queue가 사용할 entity를 나타내기 위해 entity 플래그(-e)를 지정하는 것이 좋습니다.

4.2 - Create a launch job

Launch 작업은 W&B run을 재현하기 위한 청사진입니다. 작업은 워크로드를 실행하는 데 필요한 소스 코드, 종속성 및 입력을 캡처하는 W&B Artifacts입니다.

wandb launch 코맨드를 사용하여 작업을 생성하고 실행하세요.

wandb job create 코맨드를 사용하세요. 자세한 내용은 코맨드 참조 문서를 참조하세요.Git 작업

W&B Launch를 사용하여 원격 git 저장소의 특정 커밋, 브랜치 또는 태그에서 코드 및 기타 추적된 자산을 복제하는 Git 기반 작업을 만들 수 있습니다. 코드 URI를 지정하려면 --uri 또는 -u 플래그를 사용하고, 하위 디렉토리를 지정하려면 선택적으로 --build-context 플래그를 사용하세요.

다음 코맨드를 사용하여 git 저장소에서 “hello world” 작업을 실행합니다.

wandb launch --uri "https://github.com/wandb/launch-jobs.git" --build-context jobs/hello_world --dockerfile Dockerfile.wandb --project "hello-world" --job-name "hello-world" --entry-point "python job.py"

이 코맨드는 다음을 수행합니다.

- W&B Launch 작업 저장소를 임시 디렉토리에 복제합니다.

- hello 프로젝트에 hello-world-git이라는 작업을 만듭니다. 이 작업은 저장소의 기본 브랜치 헤드에 있는 커밋과 연결됩니다.

jobs/hello_world디렉토리와Dockerfile.wandb에서 컨테이너 이미지를 빌드합니다.- 컨테이너를 시작하고

python job.py를 실행합니다.

특정 브랜치 또는 커밋 해시에서 작업을 빌드하려면 -g, --git-hash 인수를 추가하세요. 전체 인수 목록을 보려면 wandb launch --help를 실행하세요.

원격 URL 형식

Launch 작업과 연결된 git 원격은 HTTPS 또는 SSH URL일 수 있습니다. URL 유형은 작업 소스 코드를 가져오는 데 사용되는 프로토콜을 결정합니다.

| 원격 URL 유형 | URL 형식 | 엑세스 및 인증 요구 사항 |

|---|---|---|

| https | https://github.com/organization/repository.git |

git 원격으로 인증하기 위한 사용자 이름 및 비밀번호 |

| ssh | git@github.com:organization/repository.git |

git 원격으로 인증하기 위한 ssh 키 |

정확한 URL 형식은 호스팅 공급자에 따라 다릅니다. wandb launch --uri로 생성된 작업은 제공된 --uri에 지정된 전송 프로토콜을 사용합니다.

코드 Artifact 작업

W&B Artifact에 저장된 소스 코드에서 작업을 만들 수 있습니다. --uri 또는 -u 인수로 로컬 디렉토리를 사용하여 새 코드 아티팩트 및 작업을 만드세요.

시작하려면 빈 디렉토리를 만들고 다음 내용으로 main.py라는 Python 스크립트를 추가합니다.

import wandb

with wandb.init() as run:

run.log({"metric": 0.5})

다음 내용으로 requirements.txt 파일을 추가합니다.

wandb>=0.17.1

다음 코맨드를 사용하여 디렉토리를 코드 Artifact로 기록하고 작업을 시작합니다.

wandb launch --uri . --job-name hello-world-code --project launch-quickstart --entry-point "python main.py"

위의 코맨드는 다음을 수행합니다.

- 현재 디렉토리를

hello-world-code라는 코드 Artifact로 기록합니다. launch-quickstart프로젝트에hello-world-code라는 작업을 만듭니다.- 현재 디렉토리와 Launch의 기본 Dockerfile에서 컨테이너 이미지를 빌드합니다. 기본 Dockerfile은

requirements.txt파일을 설치하고 진입점을python main.py로 설정합니다.

이미지 작업

또는 미리 만들어진 Docker 이미지에서 작업을 빌드할 수 있습니다. 이는 ML 코드에 대한 기존 빌드 시스템이 이미 있거나 작업에 대한 코드 또는 요구 사항을 조정할 필요는 없지만 하이퍼파라미터 또는 다른 인프라 규모를 실험하려는 경우에 유용합니다.

이미지는 Docker 레지스트리에서 가져와서 지정된 진입점 또는 지정되지 않은 경우 기본 진입점으로 실행됩니다. --docker-image 옵션에 전체 이미지 태그를 전달하여 Docker 이미지에서 작업을 생성하고 실행합니다.

미리 만들어진 이미지에서 간단한 작업을 실행하려면 다음 코맨드를 사용하세요.

wandb launch --docker-image "wandb/job_hello_world:main" --project "hello-world"

자동 작업 생성

W&B는 추적된 소스 코드가 있는 모든 run에 대해 Launch로 생성되지 않은 경우에도 작업을 자동으로 생성하고 추적합니다. run은 다음 세 가지 조건 중 하나라도 충족되면 추적된 소스 코드가 있는 것으로 간주됩니다.

- run에 연결된 git 원격 및 커밋 해시가 있습니다.

- run이 코드 Artifact를 기록했습니다(자세한 내용은

Run.log_code참조). - run이

WANDB_DOCKER환경 변수가 이미지 태그로 설정된 Docker 컨테이너에서 실행되었습니다.

Launch 작업이 W&B run에 의해 자동으로 생성되는 경우 Git 원격 URL은 로컬 git 저장소에서 유추됩니다.

Launch 작업 이름

기본적으로 W&B는 자동으로 작업 이름을 생성합니다. 이름은 작업이 생성된 방식(GitHub, 코드 Artifact 또는 Docker 이미지)에 따라 생성됩니다. 또는 환경 변수 또는 W&B Python SDK를 사용하여 Launch 작업의 이름을 정의할 수 있습니다.

다음 표는 작업 소스를 기반으로 기본적으로 사용되는 작업 명명 규칙을 설명합니다.

| 소스 | 명명 규칙 |

|---|---|

| GitHub | job-<git-remote-url>-<path-to-script> |

| 코드 Artifact | job-<code-artifact-name> |

| Docker 이미지 | job-<image-name> |

W&B 환경 변수 또는 W&B Python SDK로 작업 이름을 지정하세요.

WANDB_JOB_NAME 환경 변수를 원하는 작업 이름으로 설정하세요. 예를 들어:

WANDB_JOB_NAME=awesome-job-name

wandb.Settings로 작업 이름을 정의합니다. 그런 다음 wandb.init로 W&B를 초기화할 때 이 오브젝트를 전달합니다. 예를 들어:

settings = wandb.Settings(job_name="my-job-name")

wandb.init(settings=settings)

컨테이너화

작업은 컨테이너에서 실행됩니다. 이미지 작업은 미리 빌드된 Docker 이미지를 사용하는 반면 Git 및 코드 Artifact 작업에는 컨테이너 빌드 단계가 필요합니다.

작업 컨테이너화는 wandb launch에 대한 인수와 작업 소스 코드 내의 파일로 사용자 정의할 수 있습니다.

빌드 컨텍스트

빌드 컨텍스트라는 용어는 컨테이너 이미지를 빌드하기 위해 Docker 데몬으로 전송되는 파일 및 디렉토리 트리를 나타냅니다. 기본적으로 Launch는 작업 소스 코드의 루트를 빌드 컨텍스트로 사용합니다. 하위 디렉토리를 빌드 컨텍스트로 지정하려면 작업을 생성하고 시작할 때 wandb launch의 --build-context 인수를 사용하세요.

--build-context 인수는 여러 프로젝트가 있는 모노레포로 작업하는 데 특히 유용합니다. 하위 디렉토리를 빌드 컨텍스트로 지정하면 모노레포 내의 특정 프로젝트에 대한 컨테이너 이미지를 빌드할 수 있습니다.

공식 W&B Launch 작업 저장소와 함께 --build-context 인수를 사용하는 방법에 대한 데모는 위의 예를 참조하세요.

Dockerfile

Dockerfile은 Docker 이미지를 빌드하기 위한 지침이 포함된 텍스트 파일입니다. 기본적으로 Launch는 requirements.txt 파일을 설치하는 기본 Dockerfile을 사용합니다. 사용자 정의 Dockerfile을 사용하려면 wandb launch의 --dockerfile 인수로 파일 경로를 지정하세요.

Dockerfile 경로는 빌드 컨텍스트를 기준으로 지정됩니다. 예를 들어 빌드 컨텍스트가 jobs/hello_world이고 Dockerfile이 jobs/hello_world 디렉토리에 있는 경우 --dockerfile 인수를 Dockerfile.wandb로 설정해야 합니다. 공식 W&B Launch 작업 저장소와 함께 --dockerfile 인수를 사용하는 방법에 대한 데모는 위의 예를 참조하세요.

Requirements 파일

사용자 정의 Dockerfile이 제공되지 않은 경우 Launch는 설치할 Python 종속성에 대한 빌드 컨텍스트를 찾습니다. requirements.txt 파일이 빌드 컨텍스트의 루트에 있는 경우 Launch는 파일에 나열된 종속성을 설치합니다. 그렇지 않고 pyproject.toml 파일이 발견되면 Launch는 project.dependencies 섹션에서 종속성을 설치합니다.

4.3 - Manage job inputs

Launch의 핵심 경험은 하이퍼파라미터 및 데이터셋과 같은 다양한 작업 입력을 쉽게 실험하고 이러한 작업을 적절한 하드웨어로 라우팅하는 것입니다. 작업이 생성되면 원래 작성자 이외의 사용자도 W&B GUI 또는 CLI를 통해 이러한 입력을 조정할 수 있습니다. CLI 또는 UI에서 Launch할 때 작업 입력을 설정하는 방법에 대한 자세한 내용은 작업 대기열에 추가 가이드를 참조하세요.

이 섹션에서는 작업을 위해 조정할 수 있는 입력을 프로그래밍 방식으로 제어하는 방법에 대해 설명합니다.

기본적으로 W&B 작업은 전체 Run.config를 작업에 대한 입력으로 캡처하지만 Launch SDK는 run config에서 선택한 키를 제어하거나 JSON 또는 YAML 파일을 입력으로 지정하는 기능을 제공합니다.

wandb-core가 필요합니다. 자세한 내용은 wandb-core README를 참조하세요.Run 오브젝트 재구성

작업에서 wandb.init에 의해 반환된 Run 오브젝트는 기본적으로 재구성할 수 있습니다. Launch SDK는 작업을 시작할 때 Run.config 오브젝트의 어떤 부분을 재구성할 수 있는지 사용자 정의하는 방법을 제공합니다.

import wandb

from wandb.sdk import launch

# Required for launch sdk use.

wandb.require("core")

config = {

"trainer": {

"learning_rate": 0.01,

"batch_size": 32,

"model": "resnet",

"dataset": "cifar10",

"private": {

"key": "value",

},

},

"seed": 42,

}

with wandb.init(config=config):

launch.manage_wandb_config(

include=["trainer"],

exclude=["trainer.private"],

)

# Etc.

launch.manage_wandb_config 함수는 Run.config 오브젝트에 대한 입력 값을 허용하도록 작업을 구성합니다. 선택적 include 및 exclude 옵션은 중첩된 config 오브젝트 내에서 경로 접두사를 사용합니다. 예를 들어 작업이 최종 사용자에게 노출하고 싶지 않은 옵션이 있는 라이브러리를 사용하는 경우에 유용할 수 있습니다.

include 접두사가 제공되면 include 접두사와 일치하는 config 내의 경로만 입력 값을 허용합니다. exclude 접두사가 제공되면 exclude 목록과 일치하는 경로는 입력 값에서 필터링되지 않습니다. 경로가 include 및 exclude 접두사와 모두 일치하는 경우 exclude 접두사가 우선합니다.

이전 예에서 ["trainer.private"] 경로는 trainer 오브젝트에서 private 키를 필터링하고 ["trainer"] 경로는 trainer 오브젝트에 속하지 않은 모든 키를 필터링합니다.

\-이스케이프된 .을 사용하여 이름에 .이 있는 키를 필터링합니다.

예를 들어 r"trainer\.private"는 trainer 오브젝트 아래의 private 키 대신 trainer.private 키를 필터링합니다.

위의 r 접두사는 raw 문자열을 나타냅니다.

위의 코드가 패키지되어 작업으로 실행되면 작업의 입력 유형은 다음과 같습니다.

{

"trainer": {

"learning_rate": "float",

"batch_size": "int",

"model": "str",

"dataset": "str",

},

}

W&B CLI 또는 UI에서 작업을 시작할 때 사용자는 4개의 trainer 파라미터만 재정의할 수 있습니다.

Run config 입력 엑세스

Run config 입력으로 시작된 작업은 Run.config를 통해 입력 값에 엑세스할 수 있습니다. 작업 코드에서 wandb.init에 의해 반환된 Run은 입력 값이 자동으로 설정됩니다. 작업 코드의 어디에서든 run config 입력 값을 로드하려면 다음을 사용하십시오.

from wandb.sdk import launch

run_config_overrides = launch.load_wandb_config()

파일 재구성

Launch SDK는 작업 코드의 config 파일에 저장된 입력 값을 관리하는 방법도 제공합니다. 이것은 이 torchtune 예제 또는 이 Axolotl config와 같은 많은 딥러닝 및 대규모 언어 모델 유스 케이스에서 일반적인 패턴입니다.

Run.config 오브젝트를 통해 제어되어야 합니다.launch.manage_config_file 함수를 사용하여 config 파일을 Launch 작업에 대한 입력으로 추가하여 작업을 시작할 때 config 파일 내의 값을 편집할 수 있습니다.

기본적으로 launch.manage_config_file이 사용되면 run config 입력이 캡처되지 않습니다. launch.manage_wandb_config를 호출하면 이 동작이 재정의됩니다.

다음 예를 고려하십시오.

import yaml

import wandb

from wandb.sdk import launch

# Required for launch sdk use.

wandb.require("core")

launch.manage_config_file("config.yaml")

with open("config.yaml", "r") as f:

config = yaml.safe_load(f)

with wandb.init(config=config):

# Etc.

pass

코드가 인접한 파일 config.yaml과 함께 실행된다고 상상해 보십시오.

learning_rate: 0.01

batch_size: 32

model: resnet

dataset: cifar10

launch.manage_config_file을 호출하면 config.yaml 파일이 작업에 대한 입력으로 추가되어 W&B CLI 또는 UI에서 시작할 때 재구성할 수 있습니다.

include 및 exclude 키워드 arugment는 launch.manage_wandb_config와 같은 방식으로 config 파일에 허용되는 입력 키를 필터링하는 데 사용할 수 있습니다.

Config 파일 입력 엑세스

Launch에서 생성된 Run에서 launch.manage_config_file이 호출되면 launch는 config 파일의 내용을 입력 값으로 패치합니다. 패치된 config 파일은 작업 환경에서 사용할 수 있습니다.

launch.manage_config_file을 호출하십시오.작업의 Launch drawer UI 사용자 정의

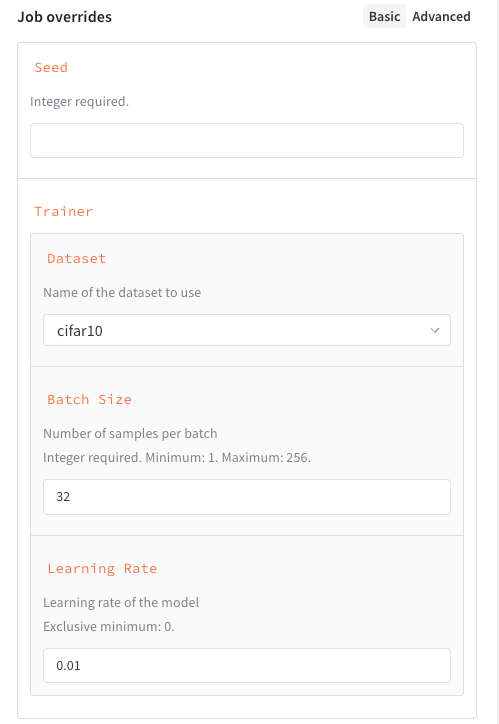

작업 입력에 대한 스키마를 정의하면 작업을 시작하기 위한 사용자 정의 UI를 만들 수 있습니다. 작업의 스키마를 정의하려면 launch.manage_wandb_config 또는 launch.manage_config_file 호출에 포함합니다. 스키마는 JSON 스키마 형식의 python dict이거나 Pydantic 모델 클래스일 수 있습니다.

다음 예제는 다음과 같은 속성이 있는 스키마를 보여줍니다.

seed, 정수trainer, 지정된 일부 키가 있는 사전:trainer.learning_rate, 0보다 커야 하는 floattrainer.batch_size, 16, 64 또는 256 중 하나여야 하는 정수trainer.dataset,cifar10또는cifar100중 하나여야 하는 문자열

schema = {

"type": "object",

"properties": {

"seed": {

"type": "integer"

}

"trainer": {

"type": "object",

"properties": {

"learning_rate": {

"type": "number",

"description": "Learning rate of the model",

"exclusiveMinimum": 0,

},

"batch_size": {

"type": "integer",

"description": "Number of samples per batch",

"enum": [16, 64, 256]

},

"dataset": {

"type": "string",

"description": "Name of the dataset to use",

"enum": ["cifar10", "cifar100"]

}

}

}

}

}

launch.manage_wandb_config(

include=["seed", "trainer"],

exclude=["trainer.private"],

schema=schema,

)

일반적으로 다음 JSON 스키마 속성이 지원됩니다.

| 속성 | 필수 | 메모 |

|---|---|---|

type |

예 | number, integer, string 또는 object 중 하나여야 합니다. |

title |

아니요 | 속성의 표시 이름을 재정의합니다. |

description |

아니요 | 속성 도우미 텍스트를 제공합니다. |

enum |

아니요 | 자유 형식 텍스트 항목 대신 드롭다운 선택을 만듭니다. |

minimum |

아니요 | type이 number 또는 integer인 경우에만 허용됩니다. |

maximum |

아니요 | type이 number 또는 integer인 경우에만 허용됩니다. |

exclusiveMinimum |

아니요 | type이 number 또는 integer인 경우에만 허용됩니다. |

exclusiveMaximum |

아니요 | type이 number 또는 integer인 경우에만 허용됩니다. |

properties |

아니요 | type이 object인 경우 중첩된 구성을 정의하는 데 사용됩니다. |

다음 예제는 다음과 같은 속성이 있는 스키마를 보여줍니다.

seed, 정수trainer, 지정된 일부 하위 속성이 있는 스키마:trainer.learning_rate, 0보다 커야 하는 floattrainer.batch_size, 1에서 256 사이여야 하는 정수(포함)trainer.dataset,cifar10또는cifar100중 하나여야 하는 문자열

class DatasetEnum(str, Enum):

cifar10 = "cifar10"

cifar100 = "cifar100"

class Trainer(BaseModel):

learning_rate: float = Field(gt=0, description="Learning rate of the model")

batch_size: int = Field(ge=1, le=256, description="Number of samples per batch")

dataset: DatasetEnum = Field(title="Dataset", description="Name of the dataset to use")

class Schema(BaseModel):

seed: int

trainer: Trainer

launch.manage_wandb_config(

include=["seed", "trainer"],

exclude=["trainer.private"],

schema=Schema,

)

클래스의 인스턴스를 사용할 수도 있습니다.

t = Trainer(learning_rate=0.01, batch_size=32, dataset=DatasetEnum.cifar10)

s = Schema(seed=42, trainer=t)

launch.manage_wandb_config(

include=["seed", "trainer"],

exclude=["trainer.private"],

input_schema=s,

)

작업 입력 스키마를 추가하면 Launch drawer에 구조화된 양식이 만들어져 작업을 더 쉽게 시작할 수 있습니다.

4.4 - Monitor launch queue

대화형 Queue monitoring dashboard 를 사용하여 Launch 대기열의 사용량이 많은지 유휴 상태인지 확인하고, 실행 중인 워크로드를 시각화하고, 비효율적인 작업을 찾아보세요. Launch 대기열 대시보드는 컴퓨팅 하드웨어나 클라우드 리소스를 효과적으로 사용하고 있는지 여부를 결정하는 데 특히 유용합니다.

더 자세한 분석을 위해 페이지는 W&B experiment 추적 워크스페이스와 Datadog, NVIDIA Base Command 또는 클라우드 콘솔과 같은 외부 인프라 모니터링 제공업체에 대한 링크를 제공합니다.

대시보드 및 플롯

Monitor 탭을 사용하여 지난 7일 동안 발생한 대기열의 활동을 확인하세요. 왼쪽 패널을 사용하여 시간 범위, 그룹화 및 필터를 제어합니다.

대시보드에는 성능 및 효율성에 대한 자주 묻는 질문에 답변하는 다양한 플롯이 포함되어 있습니다. 다음 섹션에서는 대기열 대시보드의 UI 요소를 설명합니다.

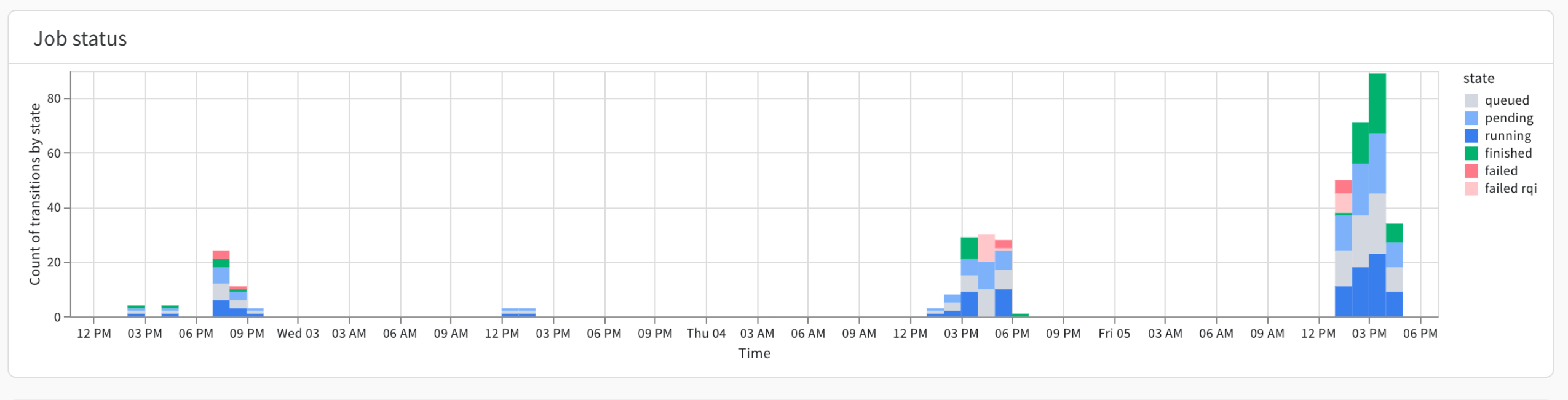

작업 상태

작업 상태 플롯은 각 시간 간격으로 실행 중, 대기 중, 큐에 대기 중 또는 완료된 작업 수를 보여줍니다. 작업 상태 플롯을 사용하여 대기열의 유휴 기간을 식별합니다.

예를 들어 고정 리소스 (예: DGX BasePod)가 있다고 가정합니다. 고정 리소스로 유휴 대기열을 관찰하는 경우 스윕과 같은 우선 순위가 낮은 선점형 Launch 작업을 실행할 수 있는 기회를 제시할 수 있습니다.

반면에 클라우드 리소스를 사용하고 주기적인 활동 버스트가 표시된다고 가정합니다. 주기적인 활동 버스트는 특정 시간에 리소스를 예약하여 비용을 절약할 수 있는 기회를 제시할 수 있습니다.

플롯의 오른쪽에는 Launch 작업 상태를 나타내는 색상을 보여주는 키가 있습니다.

Queued 항목은 워크로드를 다른 대기열로 이동할 수 있는 기회를 나타낼 수 있습니다. 실패 급증은 Launch 작업 설정에 도움이 필요한 사용자를 식별할 수 있습니다.대기 시간

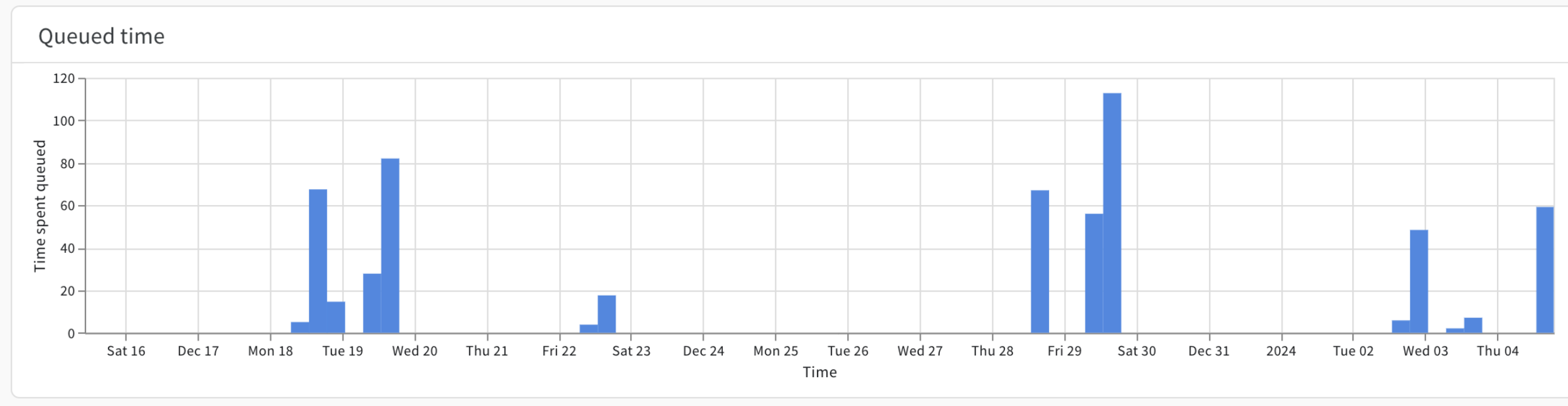

대기 시간 플롯은 지정된 날짜 또는 시간 범위에 대해 Launch 작업이 대기열에 있었던 시간 (초)을 보여줍니다.

x축은 사용자가 지정하는 시간 프레임을 보여주고 y축은 Launch 작업이 Launch 대기열에 있었던 시간 (초)을 보여줍니다. 예를 들어 특정 날짜에 10개의 Launch 작업이 큐에 있다고 가정합니다. 해당 10개의 Launch 작업이 평균 60초씩 기다리면 대기 시간 플롯은 600초를 보여줍니다.

왼쪽 막대의 Grouping 컨트롤을 사용하여 각 작업의 색상을 사용자 정의합니다.

이는 어떤 사용자와 작업이 부족한 대기열 용량으로 인해 어려움을 겪고 있는지 식별하는 데 특히 유용할 수 있습니다.

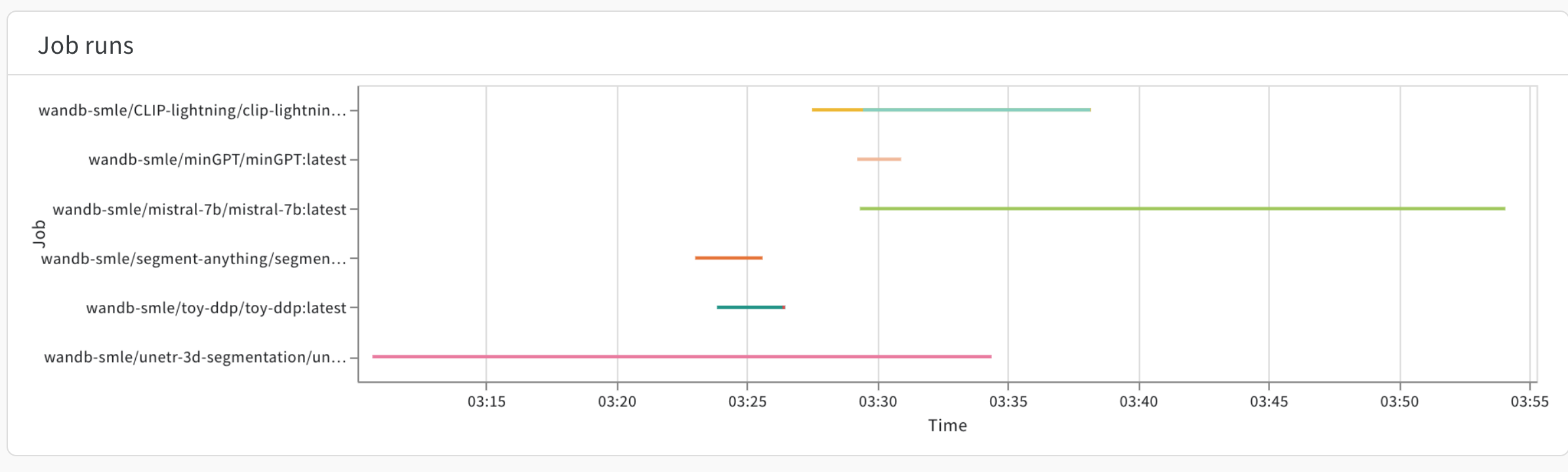

작업 Runs

이 플롯은 시간 간격으로 실행된 모든 작업의 시작과 끝을 보여주며 각 run에 대해 서로 다른 색상을 사용합니다. 이를 통해 특정 시간에 대기열에서 어떤 워크로드를 처리하고 있는지 한눈에 쉽게 알 수 있습니다.

패널 오른쪽 하단의 Select 툴을 사용하여 작업을 브러시하여 아래 표에 세부 정보를 채웁니다.

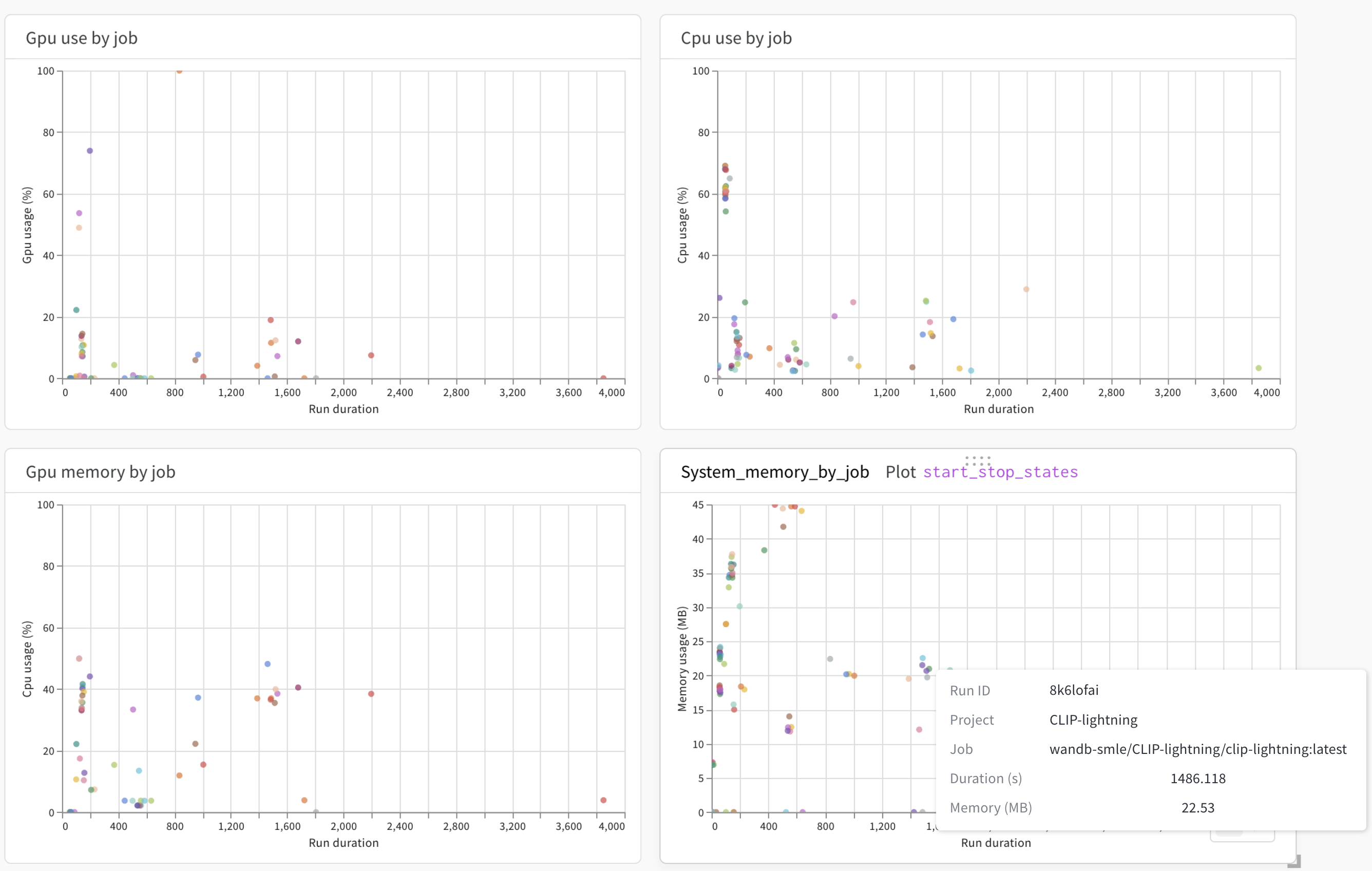

CPU 및 GPU 사용량

GPU use by a job, CPU use by a job, GPU memory by job 및 System memory by job을 사용하여 Launch 작업의 효율성을 확인합니다.

예를 들어 GPU memory by job을 사용하여 W&B run을 완료하는 데 시간이 오래 걸렸는지 여부와 CPU 코어의 낮은 비율을 사용했는지 여부를 확인할 수 있습니다.

각 플롯의 x축은 Launch 작업으로 생성된 W&B run의 지속 시간 (초)을 보여줍니다. 마우스를 데이터 포인트 위에 올려 놓으면 run ID, run이 속한 프로젝트, W&B run을 생성한 Launch 작업 등과 같은 W&B run에 대한 정보를 볼 수 있습니다.

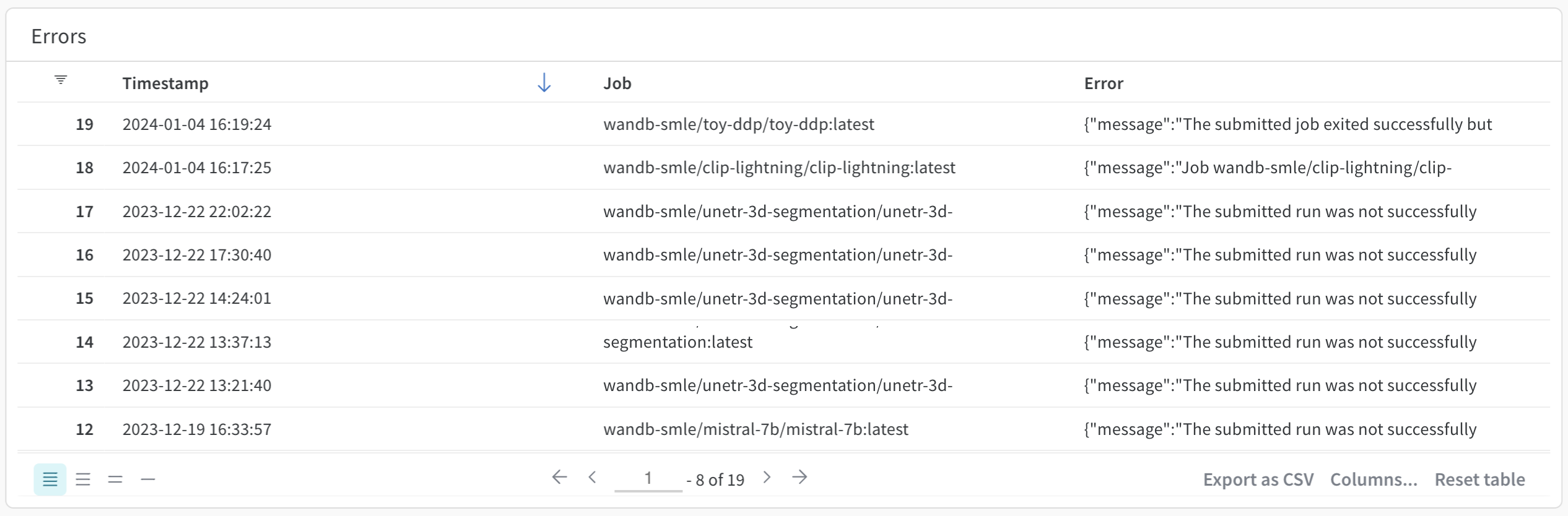

오류

Errors 패널은 지정된 Launch 대기열에서 발생한 오류를 보여줍니다. 보다 구체적으로 Errors 패널은 오류가 발생한 타임스탬프, 오류가 발생한 Launch 작업의 이름, 생성된 오류 메시지를 보여줍니다. 기본적으로 오류는 최신순에서 가장 오래된 순으로 정렬됩니다.

Errors 패널을 사용하여 사용자를 식별하고 차단을 해제합니다.

외부 링크

대기열 관찰 가능성 대시보드의 보기는 모든 대기열 유형에서 일관되지만, 많은 경우 환경별 모니터로 직접 이동하는 것이 유용할 수 있습니다. 이를 위해 대기열 관찰 가능성 대시보드에서 직접 콘솔에서 링크를 추가합니다.

페이지 하단에서 Manage Links를 클릭하여 패널을 엽니다. 원하는 페이지의 전체 URL을 추가합니다. 다음으로 레이블을 추가합니다. 추가한 링크는 External Links 섹션에 나타납니다.

4.5 - View launch jobs

다음 페이지에서는 대기열에 추가된 Launch 작업에 대한 정보를 보는 방법을 설명합니다.

작업 보기

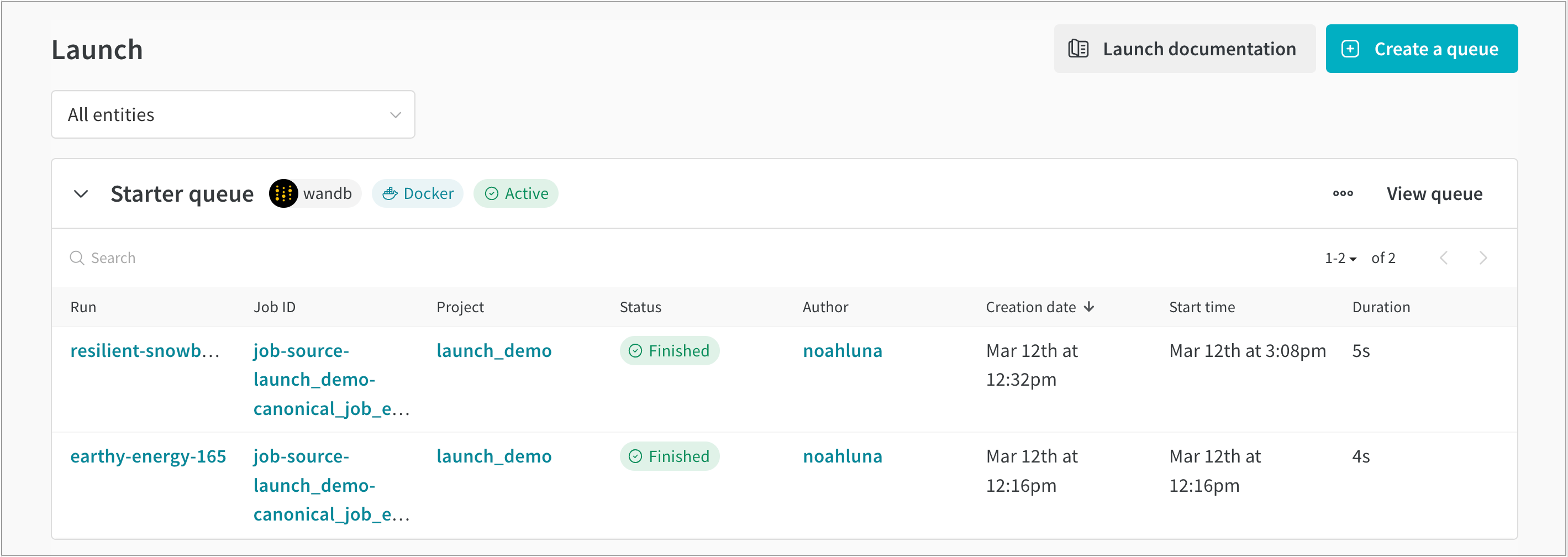

W&B 앱으로 대기열에 추가된 작업을 봅니다.

- https://wandb.ai/home에서 W&B 앱으로 이동합니다.

- 왼쪽 사이드바의 Applications 섹션에서 Launch를 선택합니다.

- All entities 드롭다운을 선택하고 Launch 작업이 속한 entity를 선택합니다.

- Launch Application 페이지에서 축소 가능한 UI를 확장하여 해당 특정 대기열에 추가된 작업 목록을 봅니다.

예를 들어 다음 이미지는 job-source-launch_demo-canonical이라는 작업에서 생성된 두 개의 run을 보여줍니다. 이 작업은 Start queue라는 대기열에 추가되었습니다. 대기열에 나열된 첫 번째 run은 resilient-snowball이라고 하고 두 번째 run은 earthy-energy-165라고 합니다.

W&B 앱 UI 내에서 Launch 작업에서 생성된 run에 대한 다음과 같은 추가 정보를 찾을 수 있습니다.

- Run: 해당 작업에 할당된 W&B run의 이름입니다.

- Job ID: 작업의 이름입니다.

- Project: run이 속한 project의 이름입니다.

- Status: 대기열에 있는 run의 상태입니다.

- Author: run을 생성한 W&B entity입니다.

- Creation date: 대기열이 생성된 타임스탬프입니다.

- Start time: 작업이 시작된 타임스탬프입니다.

- Duration: 작업을 완료하는 데 걸린 시간(초)입니다.

작업 나열

W&B CLI를 사용하여 project 내에 존재하는 작업 목록을 봅니다. W&B 작업 목록 코맨드를 사용하고 Launch 작업이 속한 project 및 entity의 이름을 각각 --project 및 --entity 플래그와 함께 제공합니다.

wandb job list --entity your-entity --project project-name

작업 상태 확인

다음 표는 대기열에 있는 run이 가질 수 있는 상태를 정의합니다.

| 상태 | 설명 |

|---|---|

| Idle | run이 활성 에이전트가 없는 대기열에 있습니다. |

| Queued | run이 에이전트가 처리하기를 기다리는 대기열에 있습니다. |

| Pending | run이 에이전트에 의해 선택되었지만 아직 시작되지 않았습니다. 이는 클러스터에서 리소스를 사용할 수 없기 때문일 수 있습니다. |

| Running | run이 현재 실행 중입니다. |

| Killed | 사용자가 작업을 중단했습니다. |

| Crashed | run이 데이터 전송을 중단했거나 성공적으로 시작되지 않았습니다. |

| Failed | run이 0이 아닌 종료 코드로 종료되었거나 run을 시작하지 못했습니다. |

| Finished | 작업이 성공적으로 완료되었습니다. |

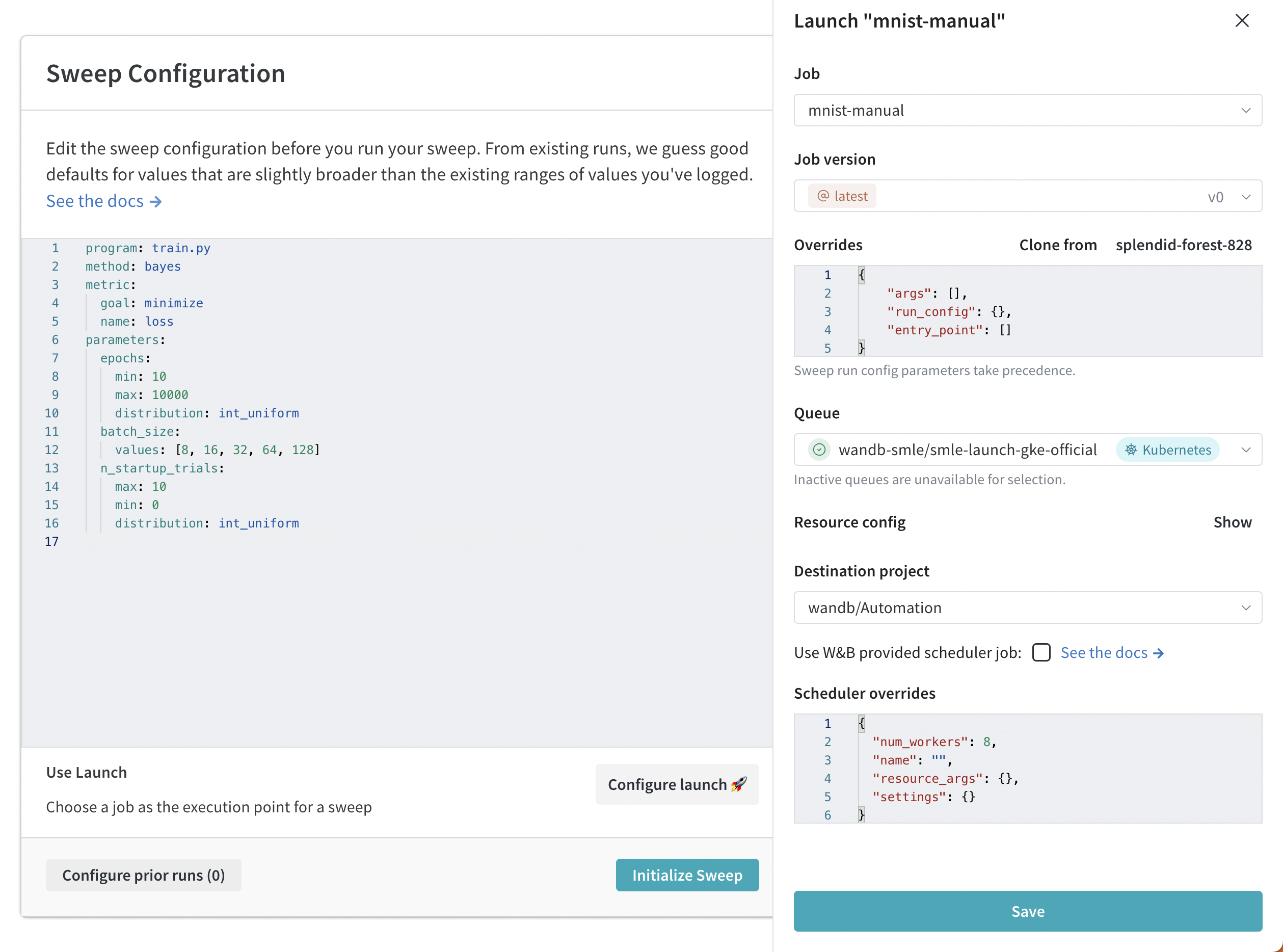

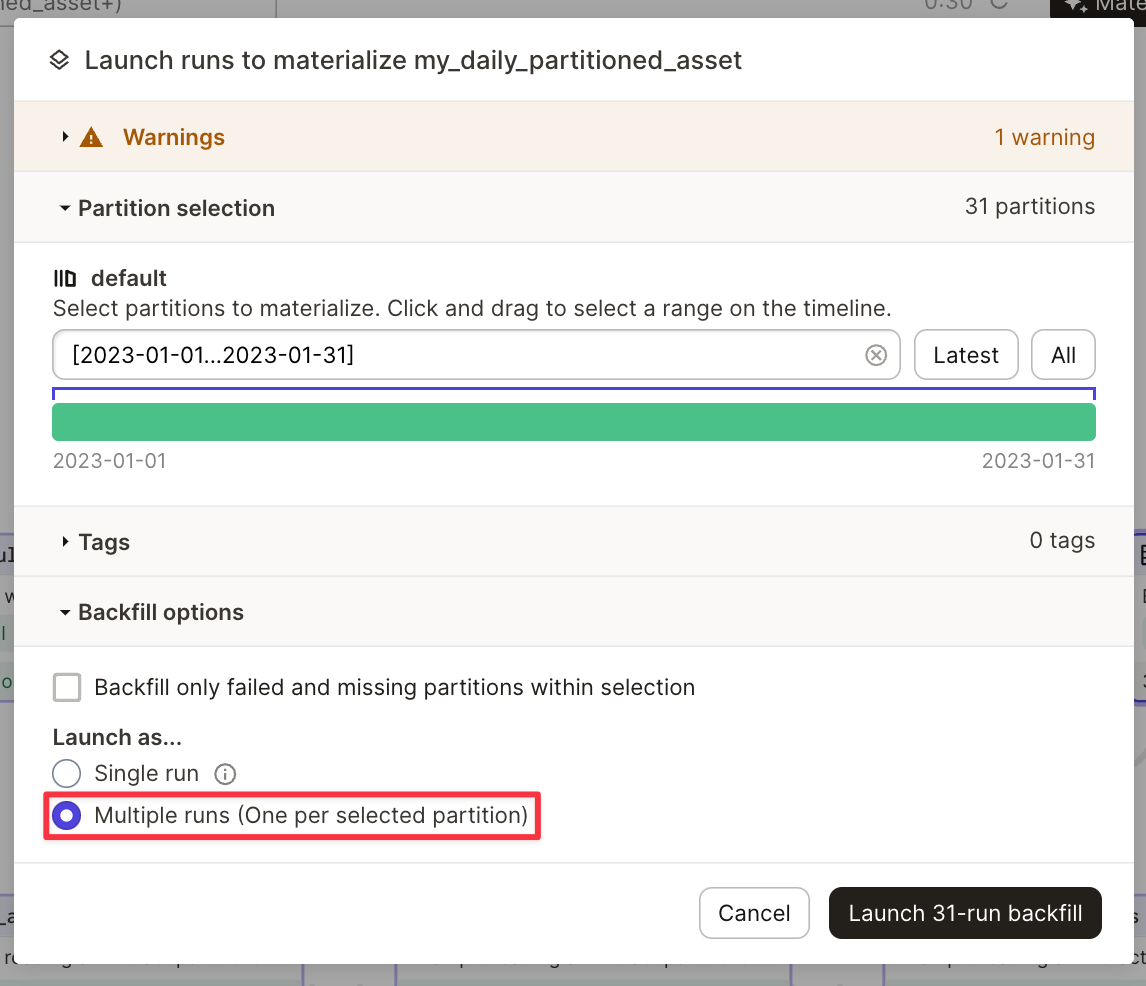

5 - Create sweeps with W&B Launch

W&B Launch를 사용하여 하이퍼파라미터 튜닝 작업( Sweeps)을 생성합니다. Launch에서 Sweeps를 사용하면 스윕 스케줄러가 스윕할 지정된 하이퍼파라미터와 함께 Launch Queue로 푸시됩니다. 스윕 스케줄러는 에이전트가 선택함에 따라 시작되어 선택한 하이퍼파라미터로 스윕 run을 동일한 Queue로 시작합니다. 이는 스윕이 완료되거나 중지될 때까지 계속됩니다.

기본 W&B 스윕 스케줄링 엔진을 사용하거나 자체 사용자 정의 스케줄러를 구현할 수 있습니다.

- 표준 스윕 스케줄러: W&B Sweeps를 제어하는 기본 W&B 스윕 스케줄링 엔진을 사용합니다. 친숙한

bayes,grid및random메소드를 사용할 수 있습니다. - 사용자 정의 스윕 스케줄러: 스윕 스케줄러가 작업으로 실행되도록 구성합니다. 이 옵션을 사용하면 완벽하게 사용자 정의할 수 있습니다. 표준 스윕 스케줄러를 확장하여 더 많은 로깅을 포함하는 방법의 예는 아래 섹션에서 찾을 수 있습니다.

W&B 표준 스케줄러로 스윕 생성

Launch로 W&B Sweeps를 생성합니다. W&B App을 사용하여 대화식으로 또는 W&B CLI를 사용하여 프로그래밍 방식으로 스윕을 생성할 수 있습니다. 스케줄러를 사용자 정의하는 기능을 포함하여 Launch 스윕의 고급 구성은 CLI를 사용하십시오.

W&B App을 사용하여 대화식으로 스윕을 생성합니다.

- W&B App에서 W&B 프로젝트로 이동합니다.

- 왼쪽 패널에서 스윕 아이콘(빗자루 이미지)을 선택합니다.

- 다음으로 스윕 생성 버튼을 선택합니다.

- Launch 구성 🚀 버튼을 클릭합니다.

- 작업 드롭다운 메뉴에서 스윕을 생성할 작업 이름과 작업 버전을 선택합니다.

- Queue 드롭다운 메뉴를 사용하여 스윕을 실행할 Queue를 선택합니다.

- 작업 우선 순위 드롭다운을 사용하여 Launch 작업의 우선 순위를 지정합니다. Launch Queue가 우선 순위 지정을 지원하지 않으면 Launch 작업의 우선 순위가 “보통"으로 설정됩니다.

- (선택 사항) Run 또는 스윕 스케줄러에 대한 재정의 인수를 구성합니다. 예를 들어 스케줄러 재정의를 사용하여 스케줄러가 관리하는 동시 Run 수를

num_workers를 사용하여 구성합니다. - (선택 사항) 대상 프로젝트 드롭다운 메뉴를 사용하여 스윕을 저장할 프로젝트를 선택합니다.

- 저장을 클릭합니다.

- 스윕 시작을 선택합니다.

W&B CLI를 사용하여 프로그래밍 방식으로 Launch로 W&B 스윕을 생성합니다.

- 스윕 구성을 만듭니다.

- 스윕 구성 내에서 전체 작업 이름을 지정합니다.

- 스윕 에이전트를 초기화합니다.

예를 들어 다음 코드 조각에서는 작업 값으로 'wandb/jobs/Hello World 2:latest'를 지정합니다.

# launch-sweep-config.yaml

job: 'wandb/jobs/Hello World 2:latest'

description: launch jobs를 사용한 스윕 예제

method: bayes

metric:

goal: minimize

name: loss_metric

parameters:

learning_rate:

max: 0.02

min: 0

distribution: uniform

epochs:

max: 20

min: 0

distribution: int_uniform

# 선택적 스케줄러 파라미터:

# scheduler:

# num_workers: 1 # 동시 스윕 Runs

# docker_image: <스케줄러의 기본 이미지>

# resource: <예: local-container...>

# resource_args: # Runs에 전달되는 리소스 인수

# env:

# - WANDB_API_KEY

# 선택적 Launch 파라미터

# launch:

# registry: <이미지 풀링 레지스트리>

스윕 구성 생성 방법에 대한 자세한 내용은 스윕 구성 정의 페이지를 참조하십시오.

- 다음으로 스윕을 초기화합니다. 구성 파일의 경로, 작업 Queue 이름, W&B 엔티티 및 프로젝트 이름을 제공합니다.

wandb launch-sweep <path/to/yaml/file> --queue <queue_name> --entity <your_entity> --project <project_name>

W&B Sweeps에 대한 자세한 내용은 하이퍼파라미터 튜닝 챕터를 참조하십시오.

사용자 정의 스윕 스케줄러 생성

W&B 스케줄러 또는 사용자 정의 스케줄러로 사용자 정의 스윕 스케줄러를 생성합니다.

0.15.4가 필요합니다.W&B 스윕 스케줄링 로직을 작업으로 사용하여 Launch 스윕을 생성합니다.

- 공개 wandb/sweep-jobs 프로젝트에서 Wandb 스케줄러 작업을 식별하거나 작업 이름을 사용합니다.

'wandb/sweep-jobs/job-wandb-sweep-scheduler:latest' - 아래 예와 같이 이 이름을 가리키는

job키가 포함된 추가scheduler블록이 있는 구성 yaml을 구성합니다. - 새 구성으로

wandb launch-sweep명령을 사용합니다.

예제 구성:

# launch-sweep-config.yaml

description: 스케줄러 작업을 사용하여 Launch 스윕 구성

scheduler:

job: wandb/sweep-jobs/job-wandb-sweep-scheduler:latest

num_workers: 8 # 8개의 동시 스윕 Runs를 허용합니다.

# 스윕 Runs가 실행할 트레이닝/튜닝 작업

job: wandb/sweep-jobs/job-fashion-MNIST-train:latest

method: grid

parameters:

learning_rate:

min: 0.0001

max: 0.1

사용자 정의 스케줄러는 스케줄러 작업을 만들어 생성할 수 있습니다. 이 가이드에서는 로깅을 더 많이 제공하기 위해 WandbScheduler를 수정합니다.

wandb/launch-jobs리포지토리를 복제합니다(특히:wandb/launch-jobs/jobs/sweep_schedulers).- 이제

wandb_scheduler.py를 수정하여 원하는 로깅 증가를 달성할 수 있습니다. 예: 함수_poll에 로깅을 추가합니다. 이는 새 스윕 Runs를 시작하기 전에 폴링 주기(구성 가능한 타이밍)마다 한 번씩 호출됩니다. - 수정된 파일을 실행하여 작업을 만듭니다.

python wandb_scheduler.py --project <project> --entity <entity> --name CustomWandbScheduler - UI 또는 이전 호출의 출력에서 생성된 작업의 이름을 식별합니다. 이는 코드 아티팩트 작업입니다(달리 지정하지 않은 경우).

- 이제 스케줄러가 새 작업을 가리키는 스윕 구성을 만듭니다.

...

scheduler:

job: '<entity>/<project>/job-CustomWandbScheduler:latest'

...

Optuna는 주어진 모델에 대한 최상의 하이퍼파라미터를 찾기 위해 다양한 알고리즘을 사용하는 하이퍼파라미터 최적화 프레임워크입니다(W&B와 유사). 샘플링 알고리즘 외에도 Optuna는 성능이 낮은 Runs를 조기에 종료하는 데 사용할 수 있는 다양한 가지치기 알고리즘도 제공합니다. 이는 많은 수의 Runs를 실행할 때 특히 유용하며 시간과 리소스를 절약할 수 있습니다. 클래스는 고도로 구성 가능하며 구성 파일의 scheduler.settings.pruner/sampler.args 블록에서 예상되는 파라미터를 전달하기만 하면 됩니다.

Optuna의 스케줄링 로직을 작업과 함께 사용하여 Launch 스윕을 생성합니다.

-

먼저 자신의 작업을 만들거나 미리 빌드된 Optuna 스케줄러 이미지 작업을 만듭니다.

- 자신의 작업을 만드는 방법에 대한 예는

wandb/launch-jobs리포지토리를 참조하십시오. - 미리 빌드된 Optuna 이미지를 사용하려면

wandb/sweep-jobs프로젝트에서job-optuna-sweep-scheduler로 이동하거나 작업 이름wandb/sweep-jobs/job-optuna-sweep-scheduler:latest를 사용할 수 있습니다.

- 자신의 작업을 만드는 방법에 대한 예는

-

작업을 만든 후 스윕을 만들 수 있습니다. Optuna 스케줄러 작업을 가리키는

job키가 있는scheduler블록이 포함된 스윕 구성을 만듭니다(아래 예제).

# optuna_config_basic.yaml

description: 기본 Optuna 스케줄러

job: wandb/sweep-jobs/job-fashion-MNIST-train:latest

run_cap: 5

metric:

name: epoch/val_loss

goal: minimize

scheduler:

job: wandb/sweep-jobs/job-optuna-sweep-scheduler:latest

resource: local-container # 이미지에서 제공되는 스케줄러 작업에 필요합니다.

num_workers: 2

# optuna 특정 설정

settings:

pruner:

type: PercentilePruner

args:

percentile: 25.0 # Runs의 75% 종료

n_warmup_steps: 10 # 처음 x단계에서는 가지치기가 꺼집니다.

parameters:

learning_rate:

min: 0.0001

max: 0.1

- 마지막으로 launch-sweep 명령으로 활성 Queue에 스윕을 시작합니다.

wandb launch-sweep <config.yaml> -q <queue> -p <project> -e <entity>

Optuna 스윕 스케줄러 작업의 정확한 구현은 wandb/launch-jobs를 참조하십시오. Optuna 스케줄러로 가능한 작업에 대한 자세한 예는 wandb/examples를 확인하십시오.

사용자 정의 스윕 스케줄러 작업으로 가능한 작업의 예는 jobs/sweep_schedulers 아래의 wandb/launch-jobs 리포지토리에서 확인할 수 있습니다. 이 가이드에서는 공개적으로 사용 가능한 Wandb 스케줄러 작업을 사용하는 방법과 사용자 정의 스윕 스케줄러 작업을 생성하는 프로세스를 보여줍니다.

Launch에서 스윕을 재개하는 방법

이전에 시작된 스윕에서 Launch 스윕을 재개할 수도 있습니다. 하이퍼파라미터와 트레이닝 작업은 변경할 수 없지만 스케줄러별 파라미터와 푸시되는 Queue는 변경할 수 있습니다.

- 이전에 실행한 Launch 스윕의 스윕 이름/ID를 식별합니다. 스윕 ID는 W&B App의 프로젝트에서 찾을 수 있는 8자 문자열입니다(예:

hhd16935). - 스케줄러 파라미터를 변경하는 경우 업데이트된 구성 파일을 구성합니다.

- 터미널에서 다음 명령을 실행합니다.

<와>로 묶인 내용을 정보로 바꿉니다.

wandb launch-sweep <optional config.yaml> --resume_id <sweep id> --queue <queue_name>

6 - Launch FAQ

6.1 - Are there best practices for using Launch effectively?

-

쉬운 설정을 위해 에이전트 를 시작하기 전에 먼저 대기열을 생성하세요. 이렇게 하지 않으면 대기열이 추가될 때까지 에이전트 가 작동하지 않게 하는 오류가 발생합니다.

-

에이전트 를 시작하기 위해 W&B 서비스 계정을 생성하여 개별 user 계정에 연결되지 않도록 합니다.

-

wandb.config를 사용하여 하이퍼파라미터 를 관리하고 작업 재실행 중에 덮어쓸 수 있습니다. argparse 사용에 대한 자세한 내용은 이 가이드 를 참조하세요.

6.2 - Can I specify a Dockerfile and let W&B build a Docker image for me?

이 기능은 요구 사항은 안정적이지만 코드 베이스가 자주 변경되는 프로젝트에 적합합니다.

Dockerfile을 구성한 후에는 다음 세 가지 방법 중 하나로 W&B에 지정합니다.

- Dockerfile.wandb 사용

- W&B CLI 사용

- W&B App 사용

W&B run 의 진입점과 동일한 디렉토리에 Dockerfile.wandb 파일을 포함합니다. W&B는 내장된 Dockerfile 대신 이 파일을 사용합니다.

wandb launch 코맨드와 함께 --dockerfile 플래그를 사용하여 작업을 대기열에 추가합니다.

wandb launch --dockerfile path/to/Dockerfile

W&B App에서 대기열에 작업을 추가할 때 Overrides 섹션에서 Dockerfile 경로를 제공합니다. "dockerfile" 을 키 로, Dockerfile의 경로를 값 으로 하여 키-값 쌍으로 입력합니다.

다음 JSON은 로컬 디렉토리에 Dockerfile을 포함하는 방법을 보여줍니다.

{

"args": [],

"run_config": {

"lr": 0,

"batch_size": 0,

"epochs": 0

},

"entrypoint": [],

"dockerfile": "./Dockerfile"

}

6.3 - Can Launch automatically provision (and spin down) compute resources for me in the target environment?

이 프로세스는 환경에 따라 달라집니다. 리소스는 Amazon SageMaker 및 Vertex에서 프로비저닝됩니다. Kubernetes에서는 autoscaler가 수요에 따라 자동으로 리소스를 조정합니다. W&B의 솔루션 설계자는 재시도, autoscaling, 스팟 인스턴스 노드 풀 사용을 가능하게 하도록 Kubernetes 인프라를 구성하는 데 도움을 줍니다. 지원이 필요하면 support@wandb.com으로 문의하거나 공유된 Slack 채널을 이용하세요.

6.4 - Can you specify secrets for jobs/automations? For instance, an API key which you do not wish to be directly visible to users?

예. 다음 단계를 따르세요:

-

다음 코맨드를 사용하여 run에 지정된 네임스페이스에 Kubernetes secret을 생성합니다:

kubectl create secret -n <namespace> generic <secret_name> <secret_value> -

secret을 생성한 후, run이 시작될 때 secret을 삽입하도록 큐를 구성합니다. 클러스터 관리자만 secret을 볼 수 있으며, 최종 사용자는 볼 수 없습니다.

6.5 - Does Launch support parallelization? How can I limit the resources consumed by a job?

Launch는 여러 GPU 및 노드에서 작업 확장을 지원합니다. 자세한 내용은 이 가이드를 참조하세요.

각 Launch 에이전트는 실행할 수 있는 최대 동시 작업 수를 결정하는 max_jobs 파라미터로 구성됩니다. 여러 에이전트가 적절한 실행 인프라에 연결되어 있는 한 단일 대기열을 가리킬 수 있습니다.

리소스 설정에서 대기열 또는 작업 Run 수준에서 CPU, GPU, 메모리 및 기타 리소스에 대한 제한을 설정할 수 있습니다. Kubernetes에서 리소스 제한을 사용하여 대기열을 설정하는 방법에 대한 자세한 내용은 이 가이드를 참조하세요.

Sweeps의 경우 다음 블록을 대기열 설정에 포함하여 동시 Runs 수를 제한합니다.

scheduler:

num_workers: 4

6.6 - How can admins restrict which users have modify access?

대기열 구성 템플릿을 통해 팀 관리자가 아닌 사용자에 대해 특정 대기열 필드에 대한 엑세스를 제어합니다. 팀 관리자는 관리자가 아닌 사용자가 볼 수 있는 필드를 정의하고 편집 제한을 설정합니다. 팀 관리자만 대기열을 생성하거나 편집할 수 있습니다.

6.7 - How do I control who can push to a queue?

대기열은 특정 사용자 팀에 해당합니다. 대기열 생성 시 소유 엔티티를 정의하세요. 엑세스를 제한하려면 팀 멤버십을 수정하세요.

6.8 - How do I fix a "permission denied" error in Launch?

Launch Error: Permission denied 오류 메시지가 발생하면 원하는 프로젝트에 로그할 권한이 부족하다는 의미입니다. 가능한 원인은 다음과 같습니다.

- 이 머신에 로그인하지 않았습니다. 커맨드라인에서

wandb login을 실행하세요. - 지정된 엔티티가 존재하지 않습니다. 엔티티는 사용자 이름 또는 기존 팀 이름이어야 합니다. 필요한 경우 Subscriptions page에서 팀을 만드세요.

- 프로젝트 권한이 없습니다. 프로젝트 생성자에게 프로젝트에 run을 로그할 수 있도록 개인 정보 보호 설정을 Open으로 변경하도록 요청하세요.

6.9 - How do I make W&B Launch work with Tensorflow on GPU?

GPU를 사용하는 TensorFlow 작업의 경우, 컨테이너 빌드를 위한 사용자 정의 기본 이미지를 지정하세요. 이렇게 하면 run 동안 적절한 GPU 활용이 보장됩니다. 리소스 설정에서 builder.accelerator.base_image 키 아래에 이미지 태그를 추가합니다. 예시:

{

"gpus": "all",

"builder": {

"accelerator": {

"base_image": "tensorflow/tensorflow:latest-gpu"

}

}

}

W&B 0.15.6 이전 버전에서는 base_image의 상위 키로 accelerator 대신 cuda를 사용하세요.

6.10 - How does W&B Launch build images?

이미지를 빌드하는 단계는 job 소스와 리소스 설정에 지정된 가속기 기본 이미지에 따라 달라집니다.

대기열을 설정하거나 job을 제출할 때 대기열 또는 job 리소스 설정에 기본 가속기 이미지를 포함하세요.

{

"builder": {

"accelerator": {

"base_image": "image-name"

}

}

}

빌드 프로세스에는 job 유형 및 제공된 가속기 기본 이미지를 기반으로 다음 작업이 포함됩니다.

| | apt를 사용하여 Python 설치 | Python 패키지 설치 | 사용자 및 작업 디렉터리 생성 | 이미지를 코드에 복사 | 진입점 설정 | |

6.11 - I do not like clicking- can I use Launch without going through the UI?

예. 표준 wandb CLI에는 작업을 실행하는 launch 하위 코맨드가 포함되어 있습니다. 자세한 내용은 다음을 실행하세요.

wandb launch --help

6.12 - I do not want W&B to build a container for me, can I still use Launch?

미리 빌드된 Docker 이미지를 시작하려면 다음 코맨드를 실행하세요. <>의 자리 표시자를 특정 정보로 바꾸세요.

wandb launch -d <docker-image-uri> -q <queue-name> -E <entrypoint>

이 코맨드는 job을 생성하고 run을 시작합니다.

이미지에서 job을 생성하려면 다음 코맨드를 사용하세요.

wandb job create image <image-name> -p <project> -e <entity>

6.13 - Is `wandb launch -d` or `wandb job create image` uploading a whole docker artifact and not pulling from a registry?

아니요, wandb launch -d 코맨드는 이미지를 레지스트리에 업로드하지 않습니다. 이미지를 레지스트리에 별도로 업로드하세요. 다음 단계를 따르세요.

- 이미지를 빌드합니다.

- 이미지를 레지스트리에 푸시합니다.

워크플로우는 다음과 같습니다.

docker build -t <repo-url>:<tag> .

docker push <repo-url>:<tag>

wandb launch -d <repo-url>:<tag>

그러면 Launch 에이전트가 지정된 컨테이너를 가리키는 작업을 시작합니다. 컨테이너 레지스트리에서 이미지를 가져오기 위해 에이전트 엑세스를 구성하는 방법에 대한 예는 고급 에이전트 설정을 참조하세요.

Kubernetes의 경우 Kubernetes 클러스터 포드가 이미지가 푸시되는 레지스트리에 엑세스할 수 있는지 확인하세요.

6.14 - What permissions does the agent require in Kubernetes?

다음 Kubernetes 매니페스트는 wandb 네임스페이스에 wandb-launch-agent 라는 역할을 생성합니다. 이 역할은 에이전트가 wandb 네임스페이스에서 pod, configmap, secrets를 생성하고 pod 로그에 엑세스할 수 있도록 합니다. wandb-cluster-role 은 에이전트가 pod를 생성하고, pod 로그에 엑세스하고, secrets, jobs를 생성하고, 지정된 모든 네임스페이스에서 job 상태를 확인할 수 있도록 합니다.

6.15 - What requirements does the accelerator base image have?

가속기를 활용하는 작업의 경우, 필요한 가속기 구성 요소가 포함된 기본 이미지를 제공하세요. 가속기 이미지에 대한 다음 요구 사항을 확인하세요.

- Debian과의 호환성 (Launch Dockerfile은 apt-get을 사용하여 Python을 설치합니다)

- 지원되는 CPU 및 GPU 하드웨어 명령어 세트 (의도한 GPU 와 CUDA 버전 호환성을 확인합니다)

- 제공된 가속기 버전과 기계 학습 알고리즘의 패키지 간 호환성

- 하드웨어 호환성을 위해 추가 단계가 필요한 패키지 설치

6.16 - When multiple jobs in a Docker queue download the same artifact, is any caching used, or is it re-downloaded every run?

캐싱은 존재하지 않습니다. 각 Launch 작업은 독립적으로 작동합니다. 대기열 또는 에이전트가 대기열 설정에서 Docker 인수를 사용하여 공유 캐시를 마운트하도록 구성하세요.

또한 특정 유스 케이스에 대해 W&B Artifacts 캐시를 영구 볼륨으로 마운트하세요.

7 - Launch integration guides

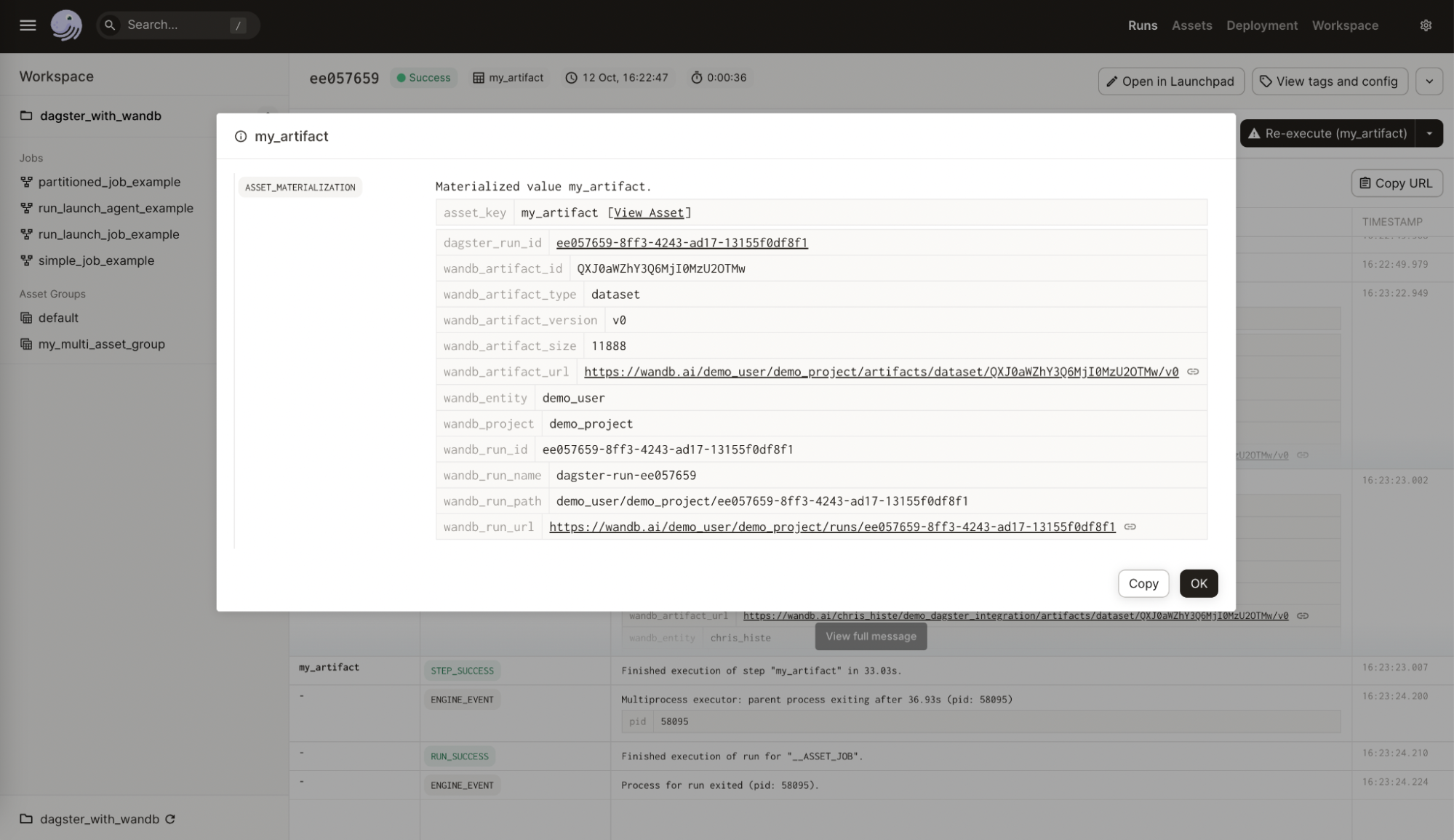

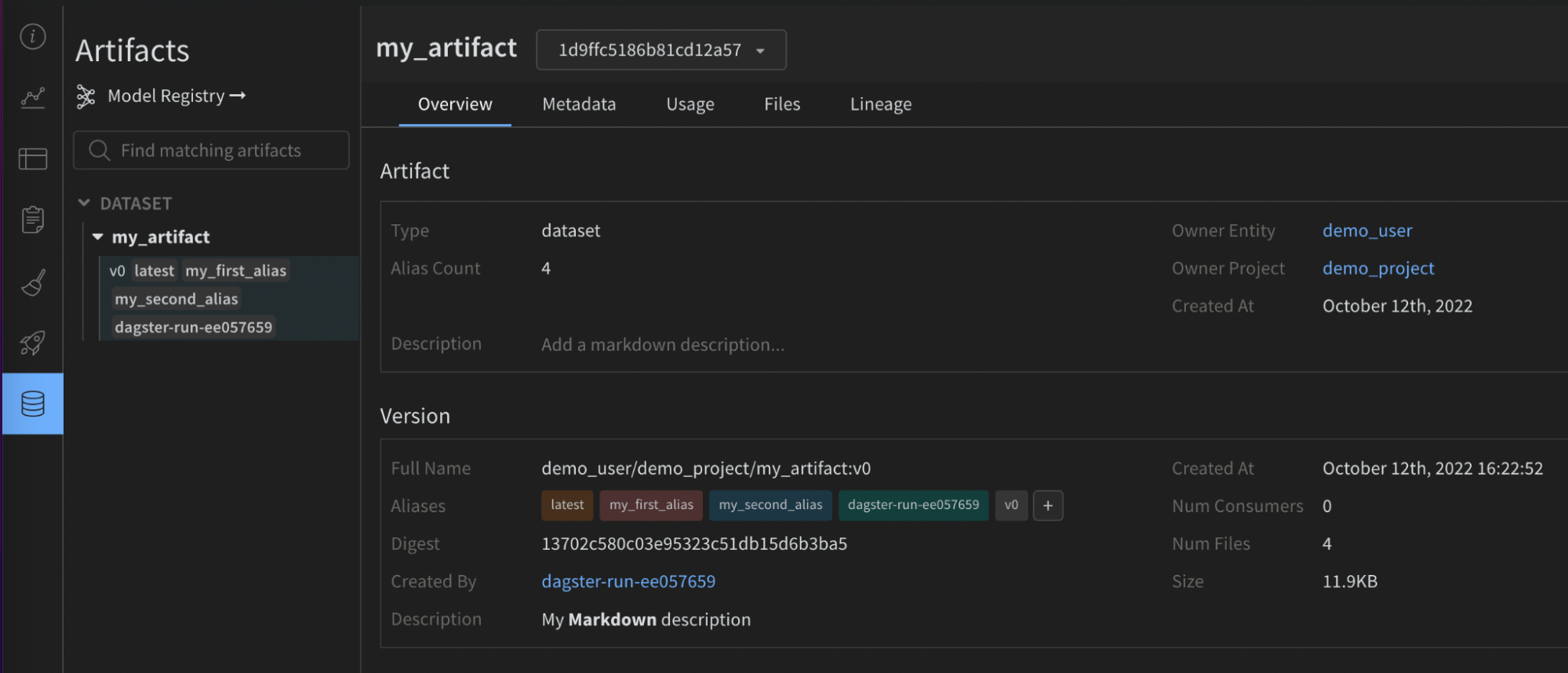

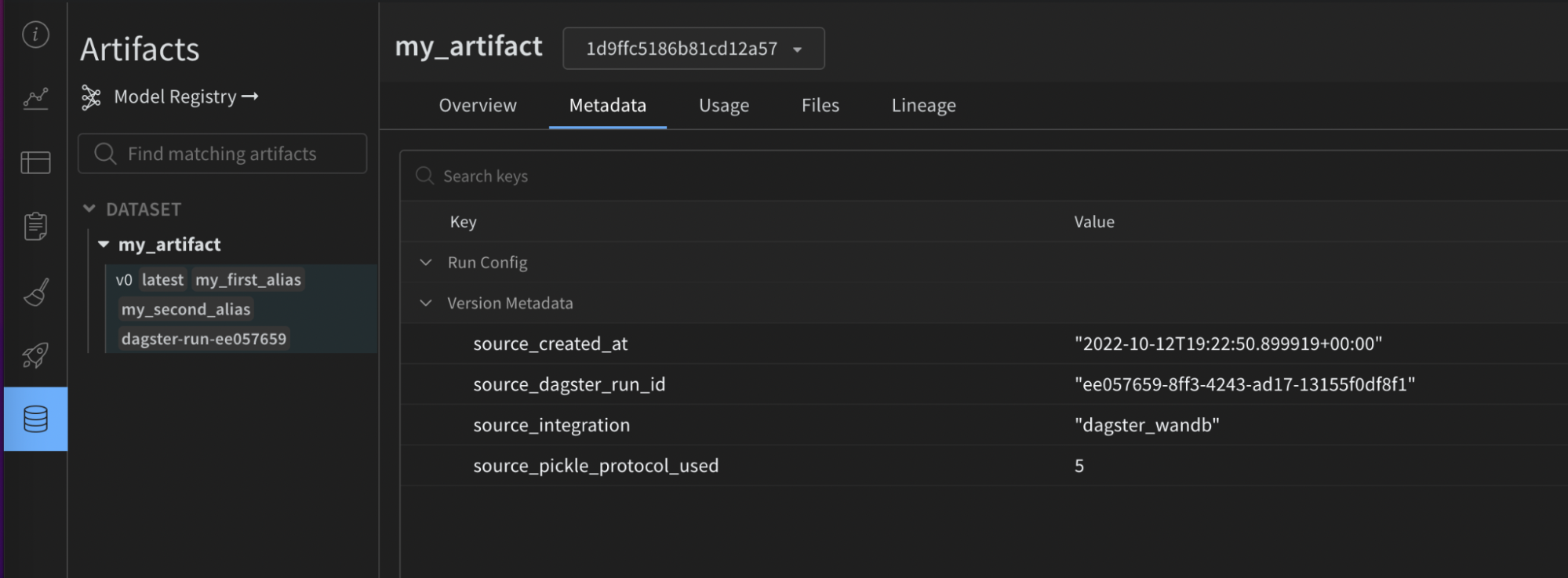

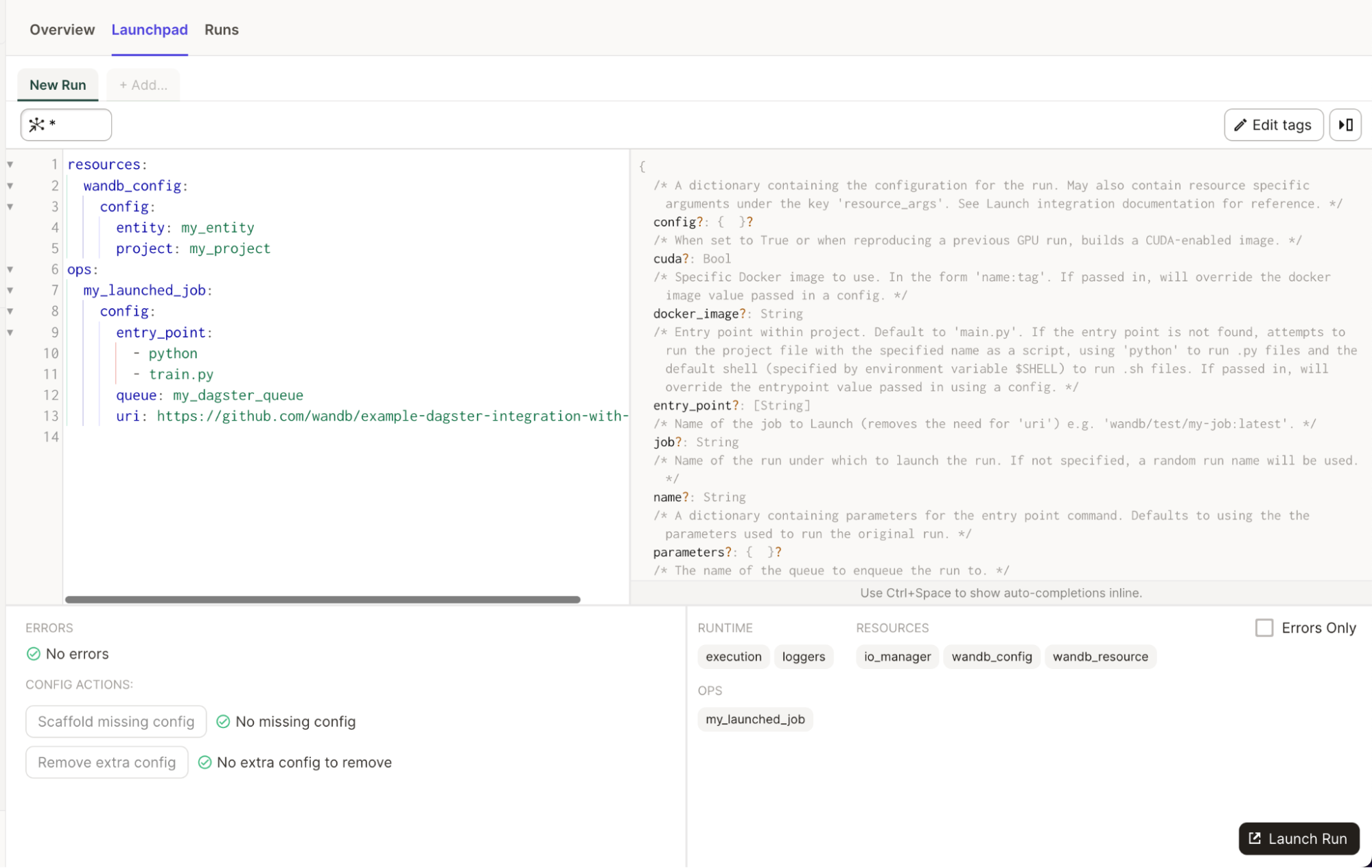

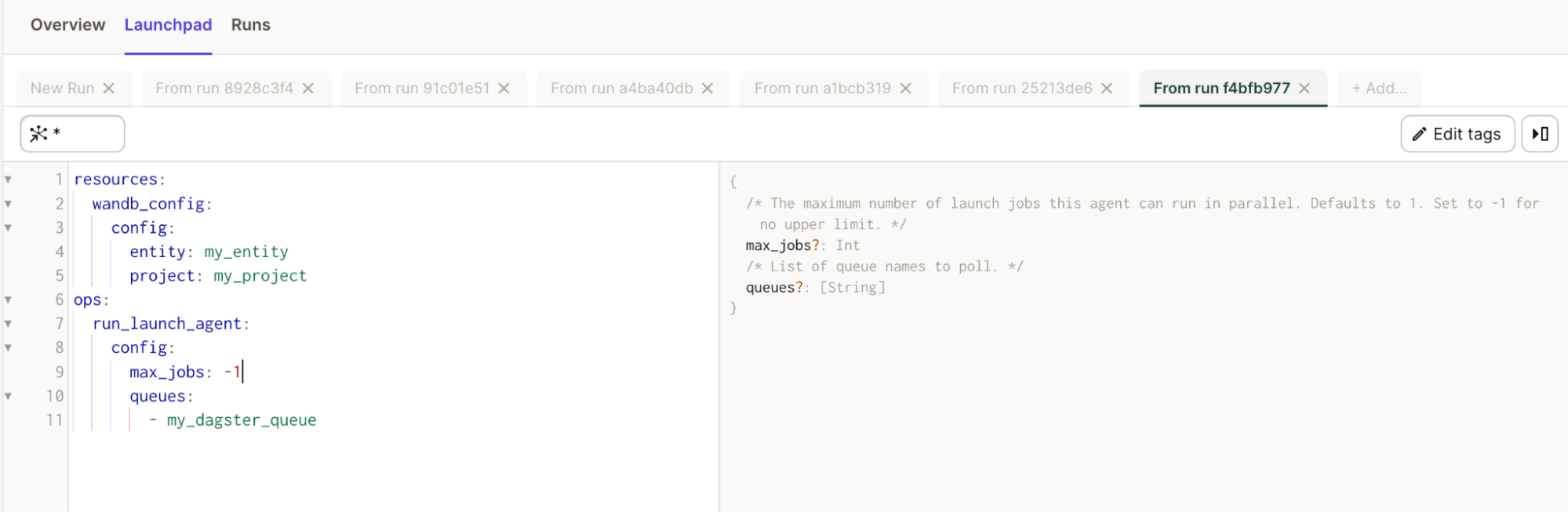

7.1 - Dagster

Dagster 와 W&B (Weights & Biases) 를 사용하여 MLOps 파이프라인을 조정하고 ML 자산을 유지 관리합니다. W&B 와의 통합으로 Dagster 내에서 다음을 쉽게 수행할 수 있습니다.

- W&B Artifacts를 사용하고 생성합니다.

- W&B Registry에서 Registered Models를 사용하고 생성합니다.

- W&B Launch를 사용하여 전용 컴퓨팅에서 트레이닝 작업을 실행합니다.

- ops 및 assets에서 wandb 클라이언트를 사용합니다.

W&B Dagster 통합은 W&B 특정 Dagster 리소스 및 IO Manager를 제공합니다.

wandb_resource: W&B API에 인증하고 통신하는 데 사용되는 Dagster 리소스입니다.wandb_artifacts_io_manager: W&B Artifacts를 소비하는 데 사용되는 Dagster IO Manager입니다.

다음 가이드에서는 Dagster에서 W&B 를 사용하기 위한 필수 조건을 충족하는 방법, ops 및 assets에서 W&B Artifacts를 생성하고 사용하는 방법, W&B Launch를 사용하는 방법 및 권장 모범 사례를 보여줍니다.

시작하기 전에

Weights & Biases 내에서 Dagster를 사용하려면 다음 리소스가 필요합니다.

- W&B API 키.

- W&B entity (user 또는 team): entity는 W&B Runs 및 Artifacts를 보내는 사용자 이름 또는 팀 이름입니다. Runs를 기록하기 전에 W&B App UI에서 계정 또는 팀 entity를 생성해야 합니다. entity를 지정하지 않으면 Run은 일반적으로 사용자 이름인 기본 entity로 전송됩니다. Project Defaults에서 설정에서 기본 entity를 변경합니다.

- W&B project: W&B Runs가 저장되는 프로젝트 이름입니다.

W&B App에서 해당 사용자 또는 팀의 프로필 페이지를 확인하여 W&B entity를 찾으십시오. 기존 W&B 프로젝트를 사용하거나 새 프로젝트를 만들 수 있습니다. 새 프로젝트는 W&B App 홈페이지 또는 사용자/팀 프로필 페이지에서 만들 수 있습니다. 프로젝트가 존재하지 않으면 처음 사용할 때 자동으로 생성됩니다. 다음 지침은 API 키를 얻는 방법을 보여줍니다.

API 키를 얻는 방법

- W&B에 로그인합니다. 참고: W&B Server를 사용하는 경우 관리자에게 인스턴스 호스트 이름을 문의하십시오.

- 인증 페이지 또는 사용자/팀 설정에서 API 키를 수집합니다. 프로덕션 환경의 경우 해당 키를 소유할 서비스 계정을 사용하는 것이 좋습니다.

- 해당 API 키에 대한 환경 변수 내보내기

WANDB_API_KEY=YOUR_KEY를 설정합니다.

다음 예제에서는 Dagster 코드에서 API 키를 지정할 위치를 보여줍니다. wandb_config 중첩 사전에 entity 및 프로젝트 이름을 지정해야 합니다. 다른 W&B 프로젝트를 사용하려는 경우 다른 wandb_config 값을 다른 ops/assets에 전달할 수 있습니다. 전달할 수 있는 가능한 키에 대한 자세한 내용은 아래의 Configuration 섹션을 참조하십시오.

@job에 대한 구성 예시

# add this to your config.yaml

# alternatively you can set the config in Dagit's Launchpad or JobDefinition.execute_in_process

# Reference: https://docs.dagster.io/concepts/configuration/config-schema#specifying-runtime-configuration

resources:

wandb_config:

config:

entity: my_entity # replace this with your W&B entity

project: my_project # replace this with your W&B project

@job(

resource_defs={

"wandb_config": make_values_resource(

entity=str,

project=str,

),

"wandb_resource": wandb_resource.configured(

{"api_key": {"env": "WANDB_API_KEY"}}

),

"io_manager": wandb_artifacts_io_manager,

}

)

def simple_job_example():

my_op()

assets를 사용하는 @repository에 대한 구성 예시

from dagster_wandb import wandb_artifacts_io_manager, wandb_resource

from dagster import (

load_assets_from_package_module,

make_values_resource,

repository,

with_resources,

)

from . import assets

@repository

def my_repository():

return [

*with_resources(

load_assets_from_package_module(assets),

resource_defs={

"wandb_config": make_values_resource(

entity=str,

project=str,

),

"wandb_resource": wandb_resource.configured(

{"api_key": {"env": "WANDB_API_KEY"}}

),

"wandb_artifacts_manager": wandb_artifacts_io_manager.configured(

{"cache_duration_in_minutes": 60} # only cache files for one hour

),

},

resource_config_by_key={

"wandb_config": {

"config": {

"entity": "my_entity", # replace this with your W&B entity

"project": "my_project", # replace this with your W&B project

}

}

},

),

]

@job에 대한 예제와는 달리 이 예제에서는 IO Manager 캐시 지속 시간을 구성합니다.

구성

다음 구성 옵션은 통합에서 제공하는 W&B 특정 Dagster 리소스 및 IO Manager의 설정으로 사용됩니다.

wandb_resource: W&B API와 통신하는 데 사용되는 Dagster 리소스입니다. 제공된 API 키를 사용하여 자동으로 인증합니다. 속성:api_key: (str, 필수): W&B API와 통신하는 데 필요한 W&B API 키입니다.host: (str, 선택 사항): 사용하려는 API 호스트 서버입니다. W&B Server를 사용하는 경우에만 필요합니다. 기본적으로 퍼블릭 클라우드 호스트인https://api.wandb.ai입니다.

wandb_artifacts_io_manager: W&B Artifacts를 소비하는 Dagster IO Manager입니다. 속성:base_dir: (int, 선택 사항) 로컬 스토리지 및 캐싱에 사용되는 기본 디렉토리입니다. W&B Artifacts 및 W&B Run 로그는 해당 디렉토리에서 쓰고 읽습니다. 기본적으로DAGSTER_HOME디렉토리를 사용합니다.cache_duration_in_minutes: (int, 선택 사항) W&B Artifacts 및 W&B Run 로그를 로컬 스토리지에 보관해야 하는 시간(분)을 정의합니다. 해당 시간 동안 열리지 않은 파일 및 디렉토리만 캐시에서 제거됩니다. 캐시 제거는 IO Manager 실행이 끝나면 수행됩니다. 캐싱을 완전히 끄려면 0으로 설정할 수 있습니다. 캐싱은 동일한 시스템에서 실행되는 작업 간에 Artifact가 재사용될 때 속도를 향상시킵니다. 기본값은 30일입니다.run_id: (str, 선택 사항): 재개를 위해 사용되는 이 Run에 대한 고유 ID입니다. 프로젝트에서 고유해야 하며 Run을 삭제하면 ID를 재사용할 수 없습니다. Runs 간에 비교하기 위해 하이퍼파라미터를 저장하려면 이름 필드를 짧은 설명 이름으로 사용하거나 config를 사용합니다. ID에는 다음 특수 문자를 포함할 수 없습니다./\#?%:..IO Manager가 Run을 재개할 수 있도록 Dagster 내부에서 실험 추적을 수행할 때 Run ID를 설정해야 합니다. 기본적으로 Dagster Run ID (예:7e4df022-1bf2-44b5-a383-bb852df4077e)로 설정됩니다.run_name: (str, 선택 사항) UI에서 이 Run을 식별하는 데 도움이 되는 이 Run의 짧은 표시 이름입니다. 기본적으로dagster-run-[Dagster Run ID의 처음 8자]형식의 문자열입니다. 예를 들어dagster-run-7e4df022입니다.run_tags: (list[str], 선택 사항): UI에서 이 Run의 태그 목록을 채울 문자열 목록입니다. 태그는 Runs를 함께 구성하거나baseline또는production과 같은 임시 레이블을 적용하는 데 유용합니다. UI에서 태그를 쉽게 추가하고 제거하거나 특정 태그가 있는 Runs만 필터링할 수 있습니다. 통합에서 사용되는 모든 W&B Run에는dagster_wandb태그가 있습니다.

W&B Artifacts 사용

W&B Artifact와의 통합은 Dagster IO Manager에 의존합니다.

IO Managers는 asset 또는 op의 출력을 저장하고 다운스트림 assets 또는 ops에 대한 입력으로 로드하는 역할을 하는 사용자 제공 오브젝트입니다. 예를 들어 IO Manager는 파일 시스템의 파일에서 오브젝트를 저장하고 로드할 수 있습니다.

통합은 W&B Artifacts에 대한 IO Manager를 제공합니다. 이를 통해 모든 Dagster @op 또는 @asset이 W&B Artifacts를 기본적으로 생성하고 소비할 수 있습니다. 다음은 Python 목록을 포함하는 dataset 유형의 W&B Artifact를 생성하는 @asset의 간단한 예입니다.

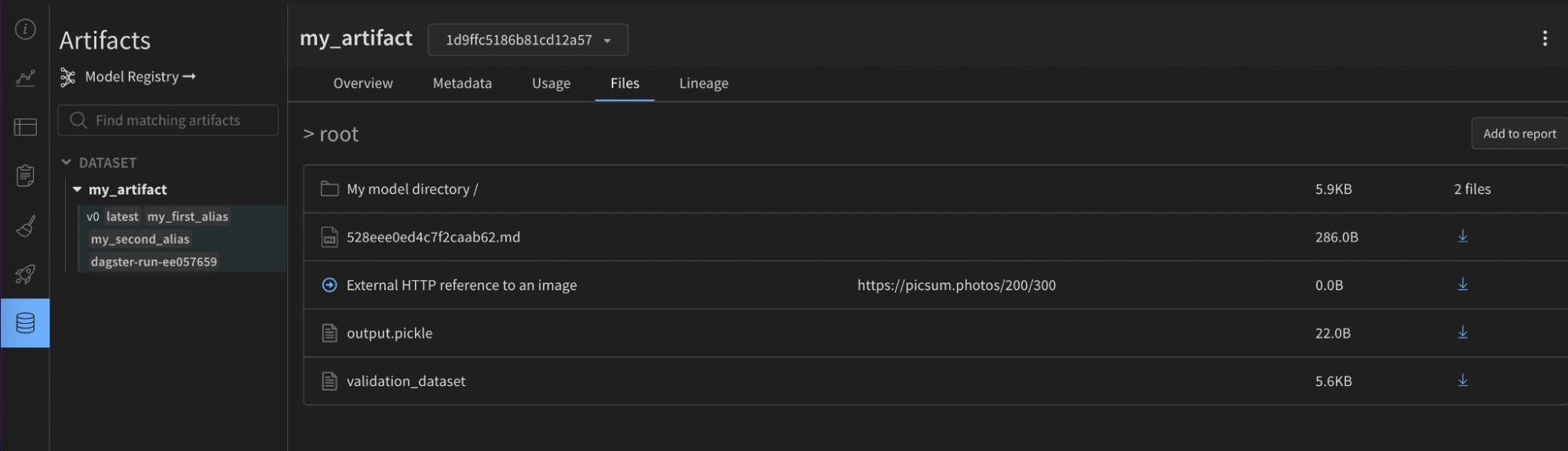

@asset(

name="my_artifact",

metadata={

"wandb_artifact_arguments": {